Internet

Breve panoramica delle opzioni di connessione a Internet

I dispositivi router Keenetic hanno lo scopo principale di connettersi in modo affidabile a Internet — tramite Ethernet o linea in fibra ottica (optical fibre line), tramite punto di accesso wireless dell'ISP (ISP's Access Point) o linea DSL (DSL line), e anche tramite rete mobile 3G/4G/LTE (3G/4G/LTE mobile network).

È possibile combinare un dispositivo Keenetic con qualsiasi terminale PON (PON terminal) o un modem da xDSL a Ethernet (xDSL-to-Ethernet modem) preinstallato dall'ISP.

Di seguito è riportata una panoramica dei vari mezzi di connettività Internet supportati dai router Keenetic.

Connessione Internet tramite linea dedicata

Tutti i modelli Keenetic offrono una solida connessione Internet su una linea Ethernet dedicata. Sono supportati i seguenti tipi: IPoE (il tipo più comune di connessione Ethernet "semplice", senza login e password per l'autenticazione dell'ISP), o tipi con autenticazione come PPPoE, PPTP, L2TP e 802.1x. È supportata la VLAN 802.1q basata su tag di rete virtuale e tutti i tipi di connettività menzionati forniscono l'accesso IPv4/IPv6. Un dispositivo Keenetic e un terminale PON possono essere utilizzati insieme per l'espansione o la protezione aggiuntiva di una rete domestica.

Connessione Internet tramite Wi-Fi (WISP)

Potrebbe essere necessario connettere una rete domestica esistente a Internet tramite Wi-Fi. Potrebbe trattarsi del punto di accesso aereo del proprio ISP, della rete wireless di un vicino, di una rete aperta in un bar vicino o di una connessione di backup di emergenza a un hotspot su un telefono cellulare in caso di guasto dell'ISP primario.

Quando si viaggia con molti gadget, la modalità WISP è un modo comodo per connettersi alla rete Wi-Fi di un hotel. È sufficiente inserire le credenziali del sistema wireless dell'hotel nella configurazione WISP del Keenetic. Tutti i tuoi dispositivi mobili non richiederanno nemmeno la modifica delle loro impostazioni per accedere a Internet, essendo già connessi al punto di accesso Wi-Fi sicuro e preconfigurato del tuo dispositivo Keenetic.

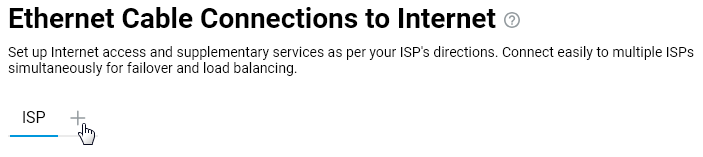

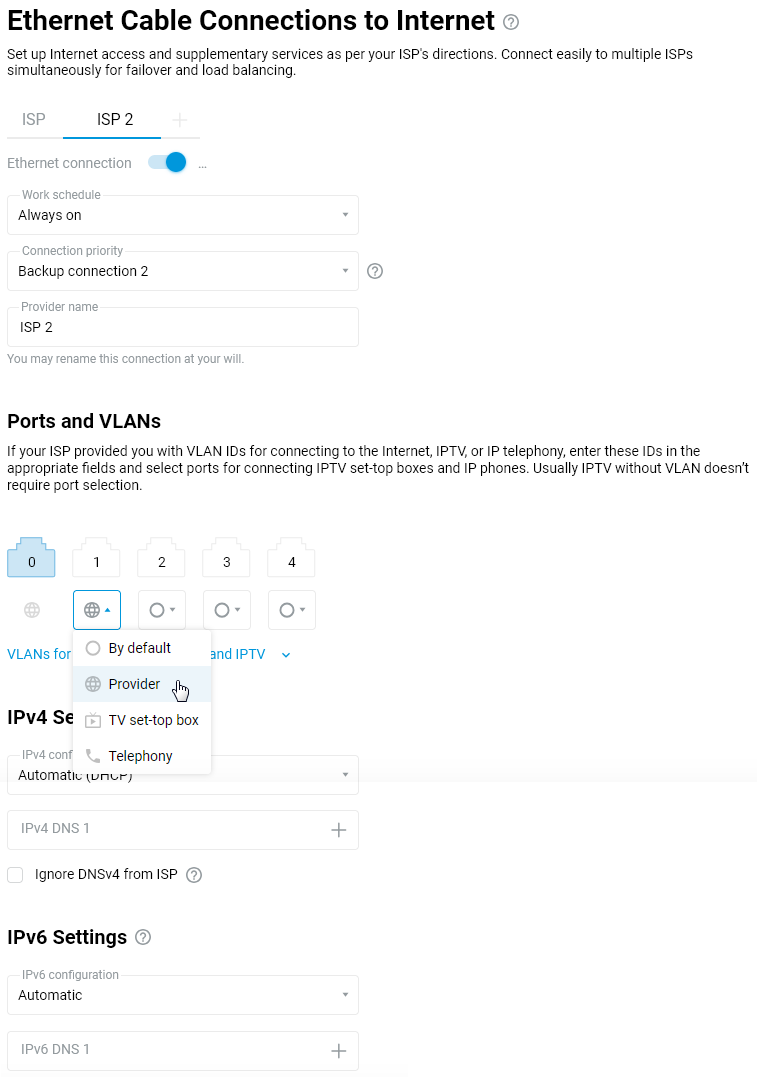

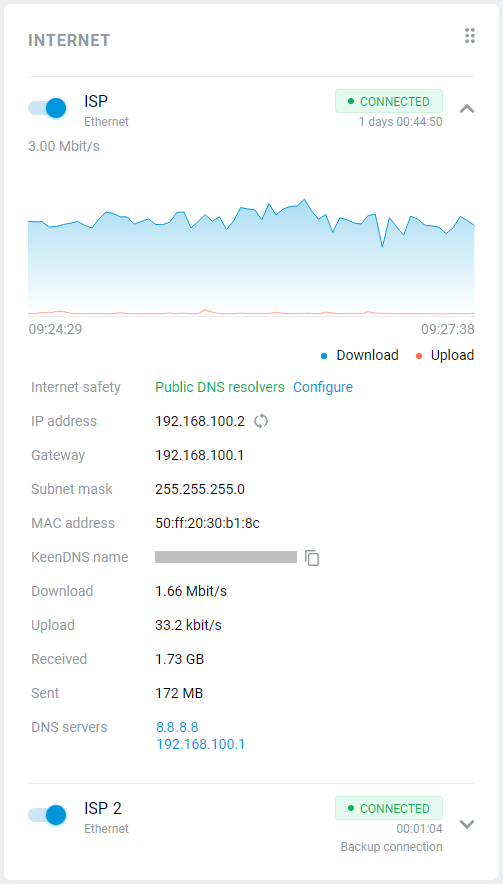

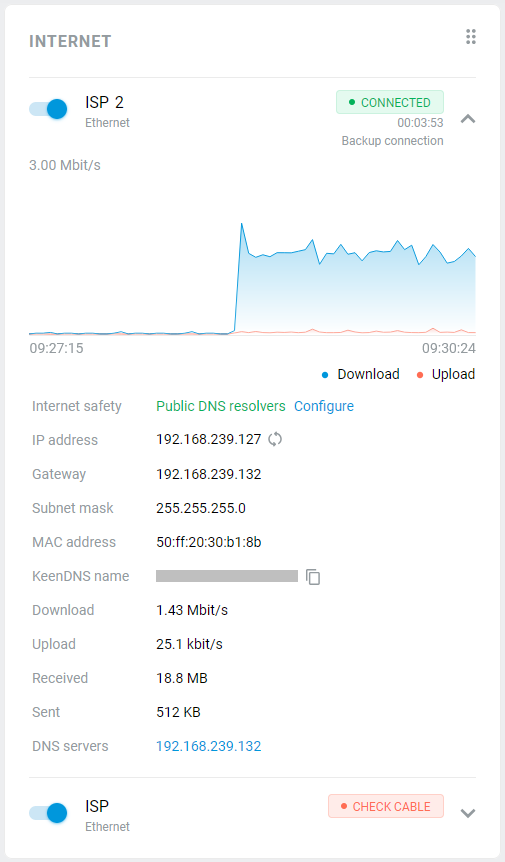

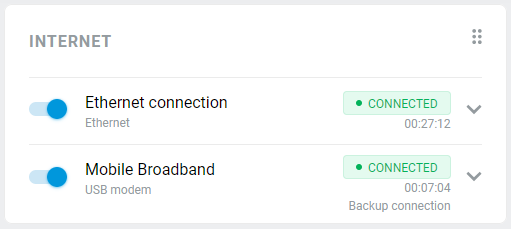

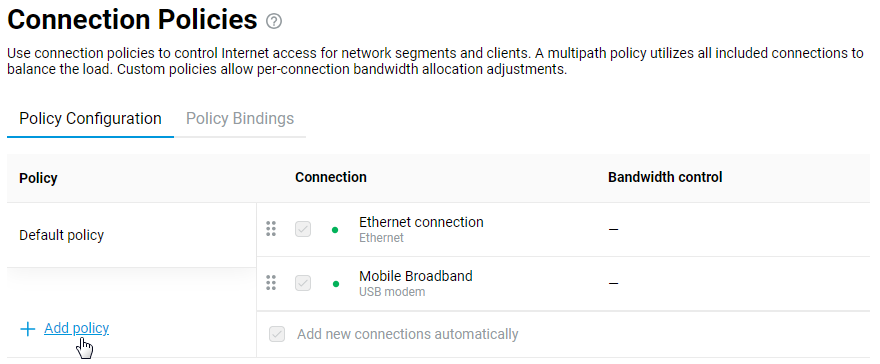

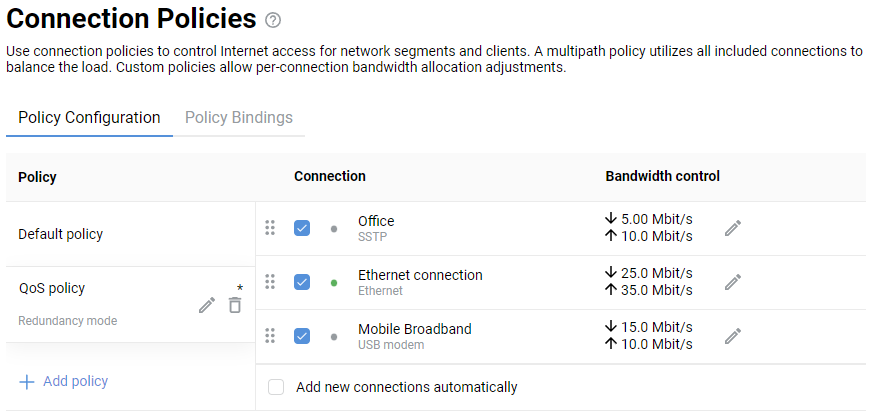

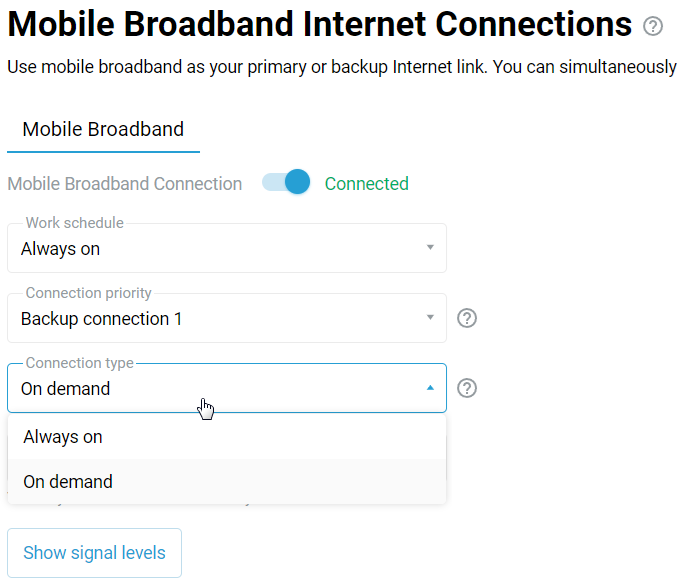

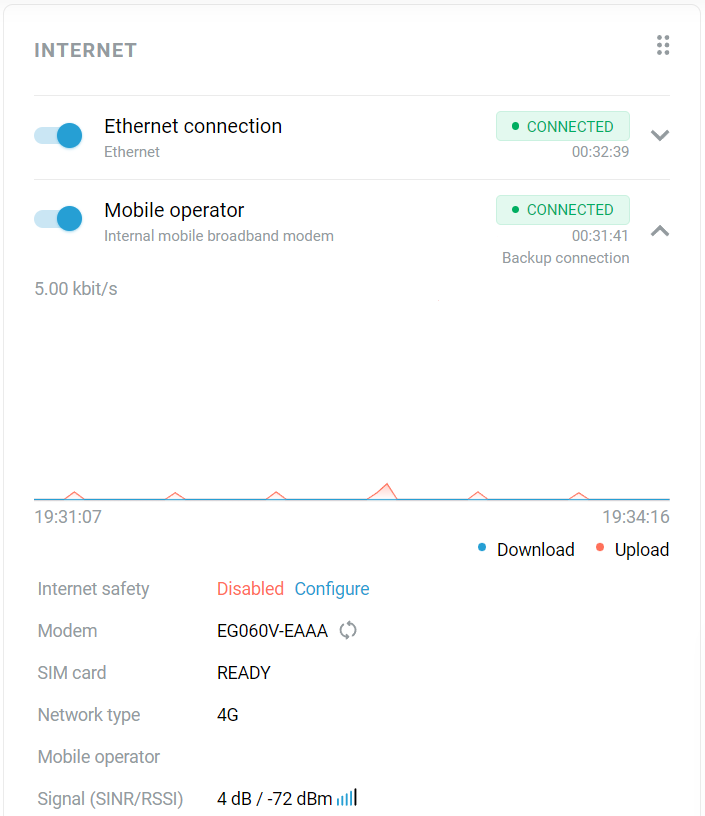

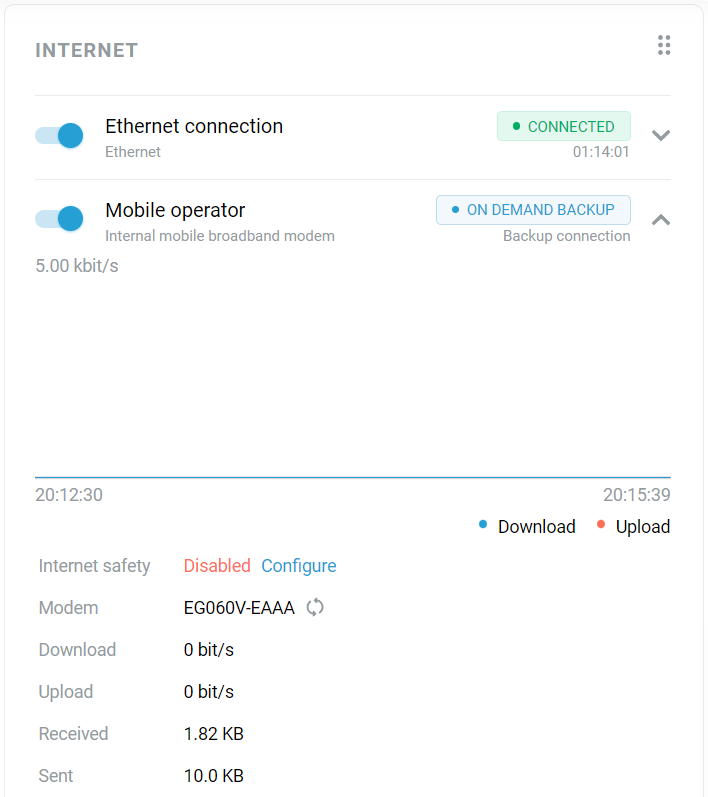

Connessione a più ISP e riserva del canale Internet

Con un router Keenetic, è possibile usufruire di più connessioni ISP contemporaneamente (una topologia di rete come questa verrebbe chiamata Multi-WAN). Ad esempio, è possibile impostare una ridondanza di connessione di base utilizzando due cavi Ethernet di ISP separati. Se la rete del provider principale si guasta, il dispositivo Keenetic passerà automaticamente a un canale di backup. La funzione Multi-WAN è supportata da tutti i modelli Keenetic, senza eccezioni.

Nota

Prima di connettersi, si prega di fare riferimento alla seguente checklist. L'impostazione del router potrebbe richiedere i dettagli della connessione (solitamente, tali informazioni possono essere ottenute dal supporto tecnico del fornitore di servizi Internet o sono già incluse negli allegati del contratto):

Se per accedere a Internet vengono utilizzati login (nome utente) e password;

Se sono richiesti login e password, è necessario specificare il protocollo di accesso; comunemente è uno di questi — PPTP, L2TP o PPPoE;

Quando ci si connette tramite protocolli PPTP o L2TP, è richiesto anche l'indirizzo IP (IP address) o il nome del dominio (domain name) del server VPN;

In molti casi, è utile sapere se l'indirizzo IP (IP address) fornito dall'ISP è un'assegnazione permanente o dinamica e, cosa più importante, se è un indirizzo pubblico diretto o un IP mascherato;

Se ti viene assegnato un indirizzo IP permanente (statico), è necessario conoscere questo indirizzo e altri parametri IP (IP parameters) (subnet mask, gateway predefinito e indirizzo del server DNS dell'ISP) per completare manualmente la configurazione;

A volte, gli ISP registrano l'indirizzo MAC (MAC address) dalla propria parte della linea (spesso chiamato

blocco MAC CPE). In tal caso, è utile sapere quale indirizzo MAC (MAC address) è registrato presso il proprio ISP e se può essere modificato. Se il contratto con il proprio ISP specifica rigorosamente l'indirizzo MAC (MAC address) di un altro dispositivo, come ad esempio il computer, si consiglia di comunicare al servizio di supporto tecnico l'indirizzo MAC (MAC address) del router stampato sulla sua etichetta prima di connettersi. Inoltre, i router Keenetic consentono di modificare l'indirizzo MAC WAN del dispositivo durante il processo di configurazione della connessione.

Cablato

Connessione a Internet via Ethernet

I router Keenetic consentono di impostare una connessione a Internet su una linea Ethernet dedicata utilizzando qualsiasi tipo di connessione: IPoE, PPPoE, PPTP, L2TP, 802.1x, VLAN 802.1q, IPv4/IPv6.

È anche possibile connettersi a Internet tramite un terminale PON o un modem xDSL/DOCSIS/via cavo con una porta Ethernet, nel caso, ad esempio, di un hardware ISP preinstallato.

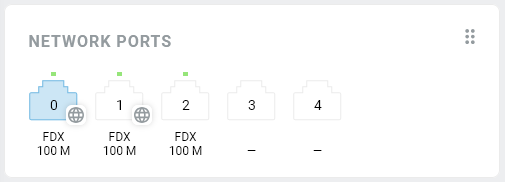

Un cavo Ethernet dell'ISP, conforme almeno alla categoria 5e, con una lunghezza non superiore a 100 metri e terminato con un connettore standard RJ-45 a 8 pin, deve essere posato nel punto in cui verrà collocato il router. Questo cavo deve essere normalmente collegato alla porta 0 (WAN/Internet) del router.

Importante

Se il contratto con l'ISP menziona il MAC address di un altro dispositivo, come il computer, prima di collegare il cavo della linea Ethernet è consigliabile comunicare all'ISP che verrà utilizzato un altro dispositivo con un indirizzo hardware diverso. Comunicare il WAN MAC address del Keenetic stampato sulla sua etichetta. In alternativa, è possibile clonare (sostituire) il MAC address del dispositivo con quello registrato dall'ISP durante il processo di configurazione della connessione (è possibile farlo seguendo le istruzioni 'Modifica del WAN MAC address').

Il tipo di connessione a Internet più diffuso e facilmente configurabile è l'IPoE (Internet Protocol over Ethernet), a volte indicato come 'linea dedicata' o 'connessione su linea dedicata'. Questo metodo non presuppone l'autenticazione con login e password per accedere a Internet. È sufficiente collegare il cavo dell'ISP alla porta 0 del router. Dopodiché, qualsiasi dispositivo domestico collegato alla sua rete Wi-Fi o a una delle restanti porte Ethernet accederà a Internet. Di conseguenza, non è richiesta alcuna configurazione aggiuntiva.

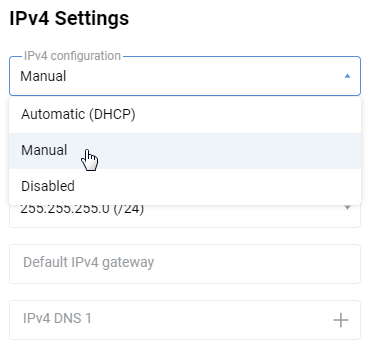

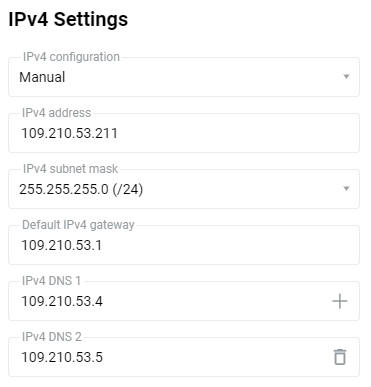

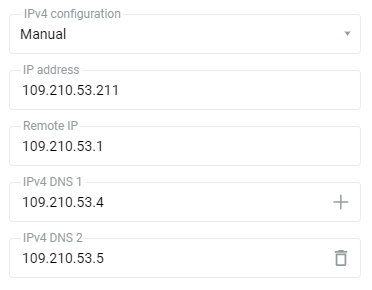

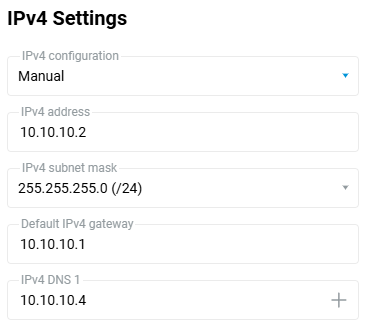

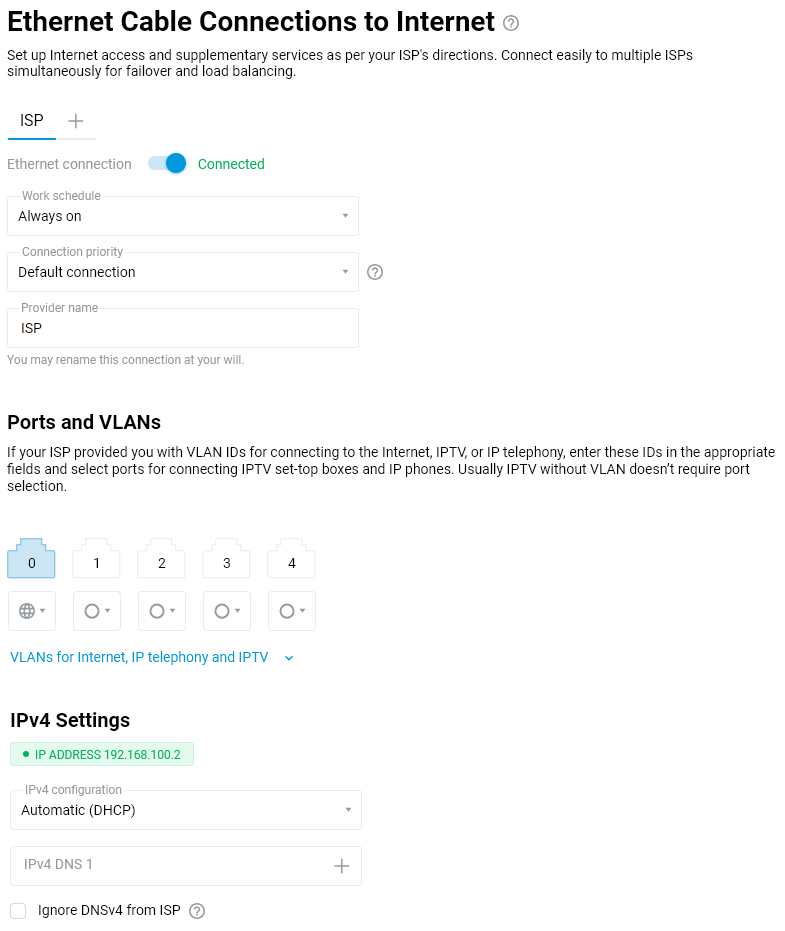

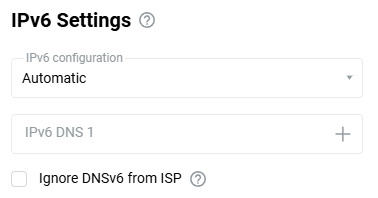

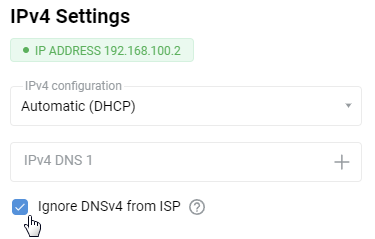

In alcuni casi, tuttavia, l'ISP potrebbe assegnare un indirizzo IP pubblico statico, che deve essere specificato nelle impostazioni del router. Per fare ciò, accedere alla pagina 'Connessioni a Internet via cavo Ethernet' dell'interfaccia web di Keenetic. Nella sezione 'Impostazioni IPv4 (IPv4 Settings)', impostare la 'Configurazione IPv4 (IPv4 configuration)' su 'Manuale (Manual)'.

Quindi, immettere l'indirizzo fornito dall'ISP nel campo 'Indirizzo IPv4'. L'ISP deve fornire altri parametri IP (maschera di sottorete, indirizzi gateway e DNS) insieme a un indirizzo IP statico per la configurazione manuale; specificarli negli appositi campi. Per esempio:

Modifica del MAC address WAN

Alcuni ISP limitano l'accesso a Internet a un solo dispositivo registrandone il MAC address. Solitamente, un utente fornisce all'ISP il MAC address della scheda di rete del proprio computer. In questo caso, è possibile accedere a Internet solo da questo MAC address.

Se questo è il caso e conosci il MAC address registrato con il tuo ISP — potrebbe essere l'indirizzo del tuo router precedente, della scheda di rete del tuo PC, o il MAC address è semplicemente stampato nel contratto — è allora possibile sostituire il MAC address di fabbrica del tuo Keenetic con il MAC address che il tuo ISP accetta.

Suggerimento

Se il tuo contratto con l'ISP include il MAC address di un altro dispositivo, come il tuo computer, ti consigliamo di comunicare al servizio di assistenza dell'ISP il MAC address WAN del router. Il Keenetic WAN MAC address è stampato sull'etichetta del dispositivo. Questa operazione deve essere eseguita prima di collegare il cavo di linea Ethernet.

Invece, per eseguire lo spoofing del MAC address del tuo dispositivo Keenetic con quello già registrato, segui il passaggio seguente.

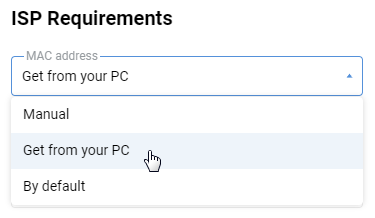

Nella pagina 'Connessioni a Internet via cavo Ethernet', sotto 'Requisiti dell'ISP', selezionare una delle opzioni nel campo Indirizzo MAC (MAC address):

'Per impostazione predefinita (By default)' — l'impostazione predefinita di fabbrica, verrà utilizzato il WAN MAC address specificato sull'etichetta del prodotto;

'Ottieni dal tuo PC (Get from your PC)' — il 'WAN MAC address del tuo router cambierà con il MAC address della scheda di rete del computer da cui viene aperta l'interfaccia web. L'opzione 'Ottieni dal tuo PC' è possibile solo quando il computer è collegato tramite cavo Ethernet;

'Manuale (Manual)' — permette di specificare manualmente il MAC address da utilizzare come WAN MAC address.

È possibile trovare il MAC address del PC Windows seguendo le istruzioni 'Come controllare le impostazioni della scheda di rete in Windows'.

Connessione Internet tramite PPPoE

PPPoE è il tipo di connessione più utilizzata per la connessione a Internet su ADSL / VDSL, ma a volte questo tipo di connessione viene utilizzato anche dagli ISP che forniscono Internet su una linea Ethernet dedicata.

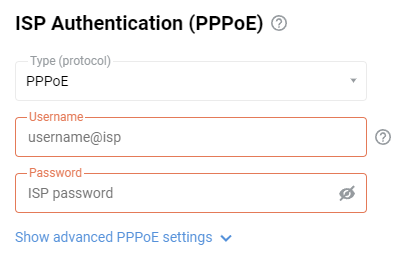

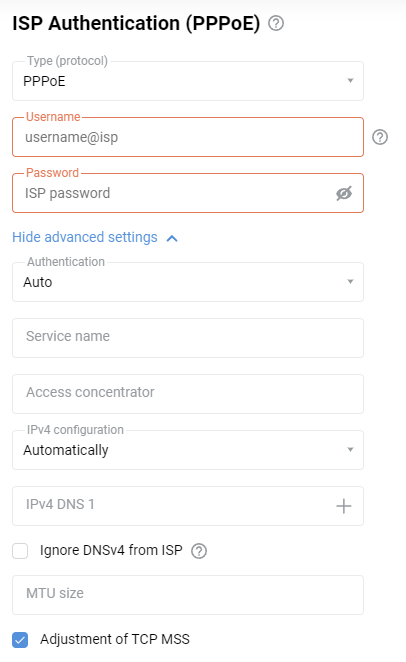

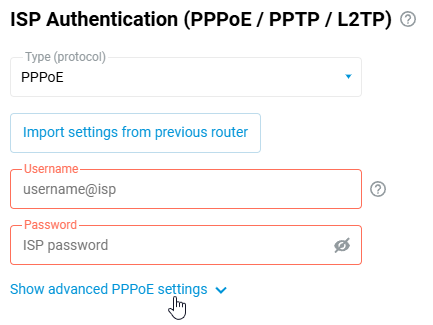

Nella pagina 'Connessioni a internet via cavo Ethernet (Ethernet Cable Connections to Internet)', in 'Autenticazione ISP (PPPoE) (ISP Authentication (PPPoE))', inserire 'PPPoE' nel campo 'Tipo (protocollo) (Type (protocol))'.

Quindi, nei campi 'Nome utente (Username)' e 'Password (Password)', inserire il nome utente e la password per la connessione a Internet forniti dal proprio ISP.

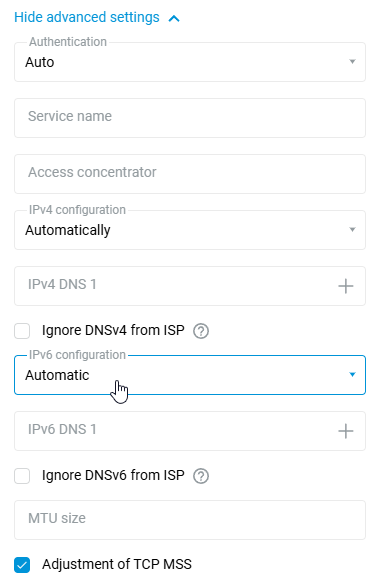

Fare clic su 'Mostra impostazioni PPPoE avanzate (Show advanced PPPoE settings)' per visualizzare i campi con le impostazioni avanzate.

I campi 'Nome del servizio (Service name)' e 'Concentratore di accesso (Access concentrator)' sono opzionali; lasciarli vuoti se il provider non ha fornito informazioni aggiuntive.

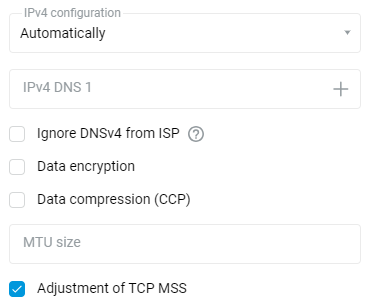

Lasciare il campo 'Configurazione IPv4 (IPv4 configuration)' impostato su 'Auto' se l'ISP assegna automaticamente un indirizzo IP per l'accesso a Internet.

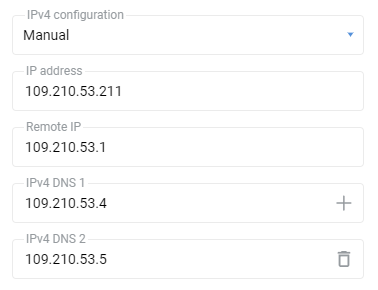

Se l'ISP ha fornito un indirizzo IP fisso (statico), selezionare 'Manuale (Manual)' nel campo 'Configurazione IPv4 (IPv4 configuration)' e specificare l'indirizzo IP e l'indirizzo del gateway nei campi 'Indirizzo IP (IP address)' e 'IP remoto (Remote IP)' che vengono visualizzati. Ad esempio:

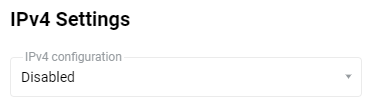

Se l'ISP non rilascia né richiede l'assegnazione di un indirizzo IP all'interfaccia WAN del proprio router, ovvero se la sua rete non dispone di un'assegnazione automatica dell'indirizzo IP, disabilitare l'acquisizione automatica dell'indirizzo IP tramite DHCP sulla porta WAN. Per fare ciò, nella sezione 'Impostazioni IPv4 ('IPv4 Settings)' del campo 'Configurazione IPv4 ('IPv4 configuration)', specificare 'Disabilitato (Disabled)'.

Connessione Internet tramite PPTP/L2TP

PPTP e L2TP sono spesso utilizzati nelle reti ISP. Il vantaggio principale di questi protocolli è la sicurezza della trasmissione dei dati a Internet. Di seguito prenderemo in considerazione un esempio di configurazione di una connessione tramite il protocollo PPTP in quanto più comune. La connessione L2TP viene configurata nello stesso modo.

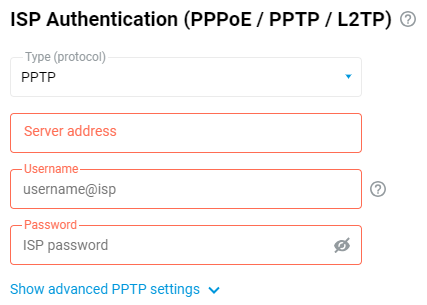

Nella pagina 'Connessioni a internet via cavo Ethernet', nella sezione 'Autenticazione ISP (PPPoE / PPTP / L2TP) (ISP Authentication (PPPoE / PPTP / L2TP))', nel campo 'Tipo (protocollo) (Type (protocol))', specificare il valore 'PPTP' o 'L2TP', a seconda del tipo di connessione che si desidera configurare. Nel campo 'Indirizzo del server (Server address)', inserire l'indirizzo IP o il nome di dominio del server PPTP o L2TP. Nei campi 'Nome utente (Username)' e 'Password (Password)', inserire rispettivamente il nome utente e la password forniti dall'ISP per la connessione a Internet.

Fare clic su 'Mostra impostazioni PPTP avanzate (Show advanced PPTP settings)' per visualizzare i campi con le impostazioni avanzate.

Se la connessione PPTP utilizza la crittografia dei dati (MPPE), abilitare l'opzione corrispondente.

Lasciare il campo 'Configurazione IPv4 (IPv4 configuration)' impostato su 'Auto' se l'indirizzo IP per l'accesso a Internet viene assegnato automaticamente dal proprio ISP.

Se l'ISP ha fornito un indirizzo IP fisso (statico), specificare 'Manuale (Manual)' nel campo 'Configurazione IPv4 (IPv4 configuration)' e specificare l'indirizzo IP e l'indirizzo del gateway nei campi 'Indirizzo IP (IP address)' e 'IP remoto (Remote IP)' che appaiono. Ad esempio:

Configurazione di una connessione IPTV

Nei router Keenetic, nella maggior parte dei casi, la televisione digitale (IPTV) funziona immediatamente sia su computer che su set-top box.

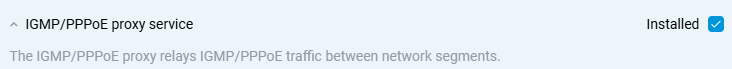

La tecnologia Multicast viene utilizzata per fornire servizi IPTV. Assicurati che nel tuo Keenetic sia installato il componente 'Servizio proxy IGMP/PPPoE', che trasmette i messaggi IGMP/PPPoE tra le diverse interfacce. Questo può essere fatto nella pagina 'Impostazioni del sistema (' nella sezione 'KeeneticOSOpzioni di aggiornamento e componenti' cliccando su 'Opzioni dei componenti (Component options)'.

Configura una connessione Internet e collega il set-top box o il computer su cui intendi guardare la TV a una delle porte di rete (LAN) del router assegnate al segmento 'Rete casa'. Verifica che l'IPTV funzioni correttamente.

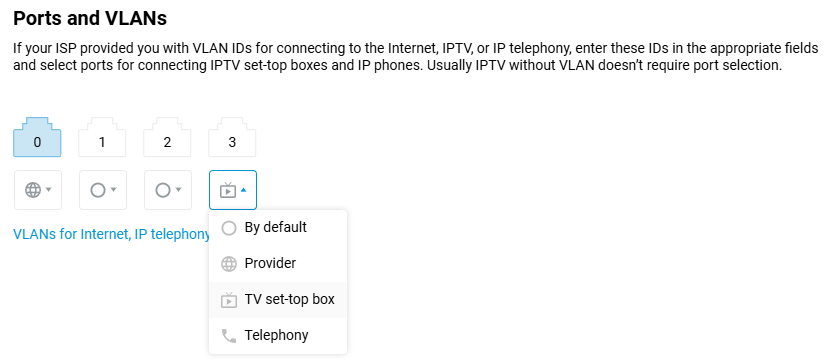

Alcuni ISP, quando utilizzano la registrazione dell'indirizzo MAC del set-top box, richiedono una porta TV speciale sul router a cui deve essere collegato il set-top box. Questa porta si collega direttamente alla rete del provider e consente al provider di vedere l'indirizzo MAC del set-top box. Per impostare una delle porte di rete appartenenti al segmento 'Rete casa' in modalità porta TV, fare riferimento ai seguenti metodi di configurazione:

Vai alla pagina 'Connessioni a Internet via cavo Ethernet'; nella sezione 'Porte e VLAN (Ports and VLANs)', imposta la modalità 'Set-Top Box TV (TV set-top box)' per la porta a cui sarà collegato il set-top box IPTV (nel nostro esempio, il set-top box sarà collegato alla

porta 3).

Se il tuo ISP ti ha fornito una VLAN per un servizio IPTV, inseriscila nel campo 'TV'. Se l'IPTV viene fornita senza VLAN, di solito non è necessario selezionare una porta per il set-top box.

Quando si effettuano queste impostazioni, il set-top box si connetterà direttamente alla rete dell'ISP tramite un router. Collega il set-top box IPTV alla porta TV e riavvialo. Il set-top box deve ottenere un indirizzo IP dalla rete del tuo ISP, e poi potrai ricevere la televisione digitale.

I passaggi precedenti sono di solito sufficienti per ricevere l'IPTV.

Un router Keenetic consente anche la messa a punto per scenari di connessione non standard, ad esempio, che utilizzano un'interfaccia diversa per il servizio IPTV.

È necessario che il componente di sistema 'Servizio proxy IGMP/PPPoE' sia installato nel router, come descritto in precedenza. Il servizio proxy IGMP ritrasmette un flusso multicast dall'ISP ai dispositivi della rete domestica. La tecnologia Multicast viene utilizzata per fornire il servizio IPTV.

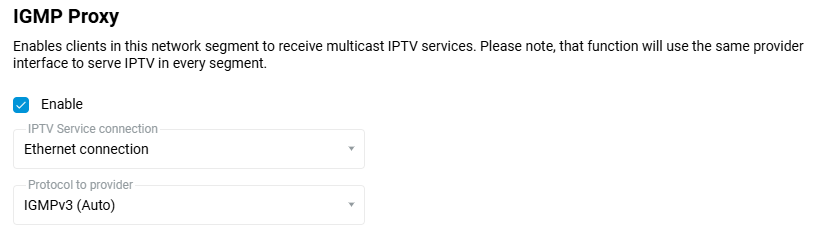

Vai alla pagina 'Segmento 'Rete casa'' nella sezione 'Proxy IGMP (IGMP Proxy)'. Le impostazioni predefinite in questa pagina sono adatte alla maggior parte dei fornitori di servizi.

Per impostazione predefinita, il campo 'Connessione servizio IPTV (IPTV Service connection)' specifica l'interfaccia che si affaccia sulla rete del provider (nel nostro esempio, è 'Connessione Ethernet (Ethernet Connection)') e da cui proverrà l'IPTV.

Importante

Se si utilizza un Sistema Wi-Fi Mesh e si organizza l'estensione della rete utilizzando degli extender, assicurarsi che il componente di sistema 'Servizio proxy IGMP/PPPoE' sia installato su di essi, altrimenti gli extender non saranno in grado di trasmettere flussi multicast e quindi l'IPTV non funzionerà sui dispositivi connessi agli extender.

Suggerimento

Se i passaggi precedenti non hanno avuto successo, verifica il funzionamento dell'IPTV dal lato dell'ISP collegando il set-top box o il computer su cui prevedi di guardare la TV direttamente al cavo dell'ISP, cioè senza usare il tuo Keenetic. Se in questo caso la televisione funziona, ma non tramite il Keenetic, contatta il nostro team di supporto. Specifica la tua città, il nome del tuo provider e il piano tariffario, fornisci un link alle istruzioni del tuo provider per la configurazione dell'IPTV per i router consigliati, e allega il Keenetic file di diagnostica, recuperandolo secondo l'istruzione 'Salvataggio del file di sistema di autodiagnostica'.

Inoltre, tieni presente che i firewall e alcuni software antivirus utilizzati nella tua rete o installati sul tuo computer potrebbero bloccare il traffico multicast. Se, per qualche motivo, l'IPTV non funziona, prova a disabilitarli temporaneamente.

A volte sorgono domande relative alla connessione e alla configurazione dell'IPTV su Wi-Fi. Alcuni metodi di connessione sono presentati nell'articolo: 'IPTV su Wi-Fi'.

Wireless ISP

Connessione Internet tramite Wi-Fi (WISP)

Se hai bisogno di connettere la tua rete domestica a Internet tramite un collegamento Wi-Fi, ogni modello di router Keenetic lo permette con una connessione in modalità WISP (Wireless ISP). Puoi connetterti, ad esempio, all'hotspot Wi-Fi pubblico dell'ISP, alla rete Wi-Fi del tuo vicino, a un AP wireless in un bar vicino o a un hotspot mobile sul tuo smartphone. Quando sei in viaggio, la modalità WISP è comoda da utilizzare con la rete Wi-Fi di un hotel. Il tuo dispositivo Keenetic si connette al Wi-Fi dell'hotel e tutti i tuoi dispositivi mobili sono pronti per essere utilizzati, essendo già connessi a una rete Wi-Fi sicura e preconfigurata del tuo router.

La connessione WISP può essere utilizzata come connessione principale o di backup, che si attiva automaticamente in caso di problemi con il canale di accesso a Internet principale.

Questo tipo di connessione Internet viene configurato nella pagina Wireless ISP.

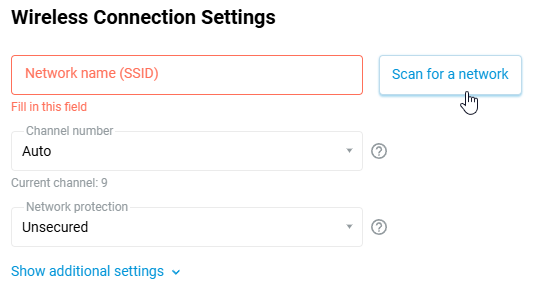

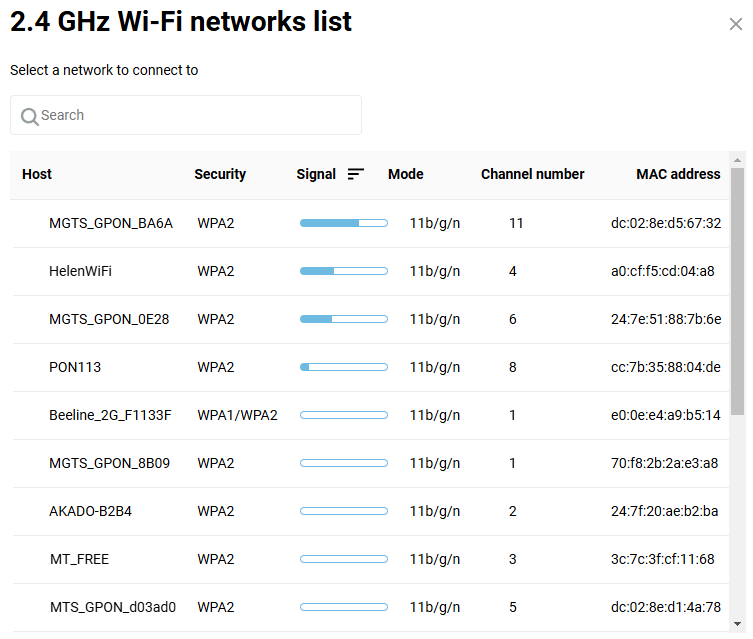

Nella pagina Wireless ISP, fai clic su Cerca reti per selezionare la rete wireless desiderata.

La finestra che appare visualizza le reti Wi-Fi disponibili nel raggio d'azione del router. Seleziona la rete desiderata facendoci clic sopra.

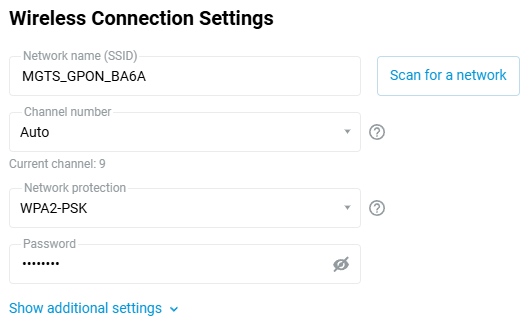

Questo ti riporterà alla pagina Wireless ISP.

Quando si seleziona una rete wireless, il campo Nome della rete (SSID) (Network Name (SSID)) e il selettore Protezione della rete (Network protection) vengono impostati automaticamente. Nel campo Password, è necessario inserire la password o la chiave di sicurezza di rete utilizzata per accedere alla rete Wi-Fi selezionata.

Suggerimento

KeeneticOS prevede l'opzione di impostare l'indirizzo MAC dell'access point (noto anche come BSSID) a cui connettersi in modalità WISP. Questa funzione è utile se ci sono access point che trasmettono lo stesso nome di rete (SSID) via radio. È possibile selezionare un punto di connessione specifico dell'infrastruttura inserendo manualmente il suo indirizzo MAC. Per ulteriori informazioni, consultare Indirizzo MAC dell'access point (BSSID) per la connessione WISP.

Per impostazione predefinita, le Impostazioni IPv4 sono impostate su automatico, ovvero il dispositivo tenterà di ottenere un indirizzo IP tramite il protocollo DHCP al momento della connessione all'access point upstream. Se si desidera impostare un indirizzo IP statico, un gateway e dei server DNS, specificarli nei campi corrispondenti che vengono visualizzati selezionando Manuale nel selettore a discesa Configurazione IPv4. Per esempio:

Suggerimento

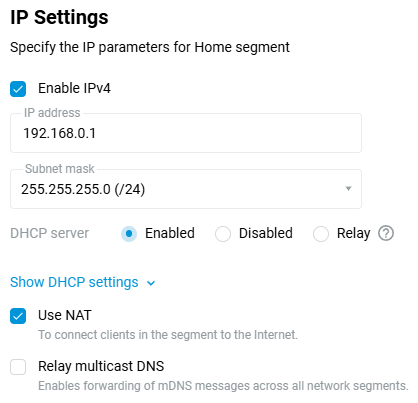

Gli indirizzi IP nel Segmento Home del router (l'assegnazione di rete predefinita per questo segmento è 192.168.1.x) e quelli ricevuti dal fornitore di servizi Internet o da un access point di uplink devono appartenere a sottoreti diverse. In caso contrario, si verificherà un conflitto di indirizzi IP e non ci sarà accesso a Internet.

Per modificare l'indirizzo IP locale del tuo dispositivo Keenetic, vai alla pagina Segmento Casa e, nella sezione Impostazioni IP (IP settings), compila il campo Indirizzo IP (IP address), inserendo un indirizzo IP privato diverso da 192.168.1.1 (ad esempio, inserisci 192.168.0.1). Applica le impostazioni facendo clic sul pulsante Salva (Save).

Importante

Dopo aver modificato l'indirizzo IP del router, perderai l'accesso alla sua interfaccia web. Per riottenere l'accesso, è necessario aggiornare l'indirizzo IP della scheda di rete scollegando il cavo di rete dalla scheda per un minuto. Quindi, assicurati che l'indirizzo IP sulla scheda di rete sia stato assegnato dalla nuova sottorete e che l'interfaccia web di Keenetic sia accessibile dal nuovo indirizzo IP locale. Per ulteriori informazioni, consultare How to check the network adapter settings in Windows.

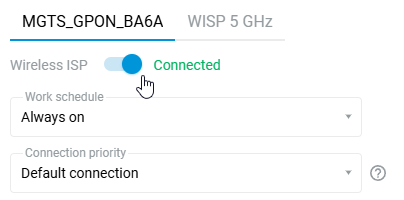

Imposta l'interruttore della connessione Internet sulla posizione destra (On) per avviare la connessione Wireless ISP.

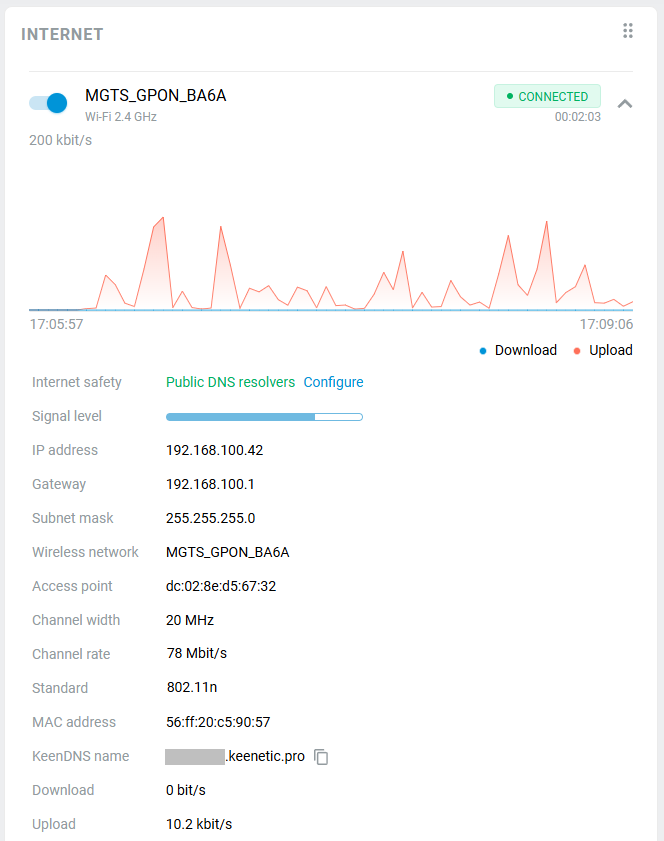

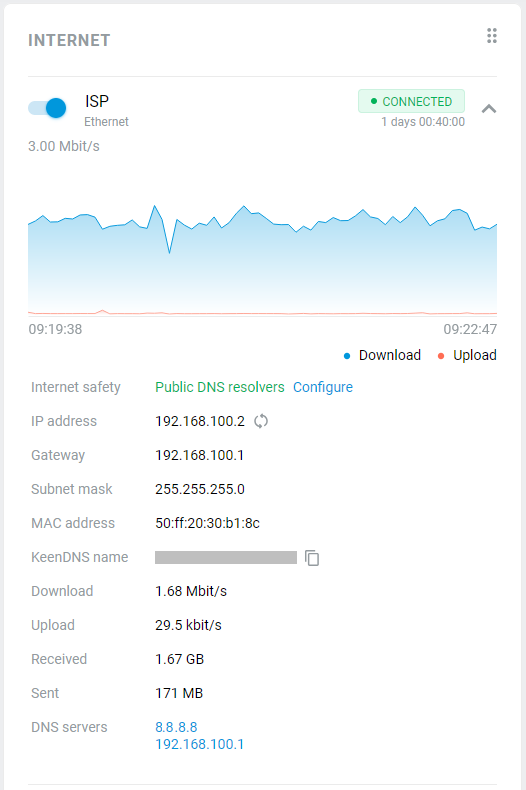

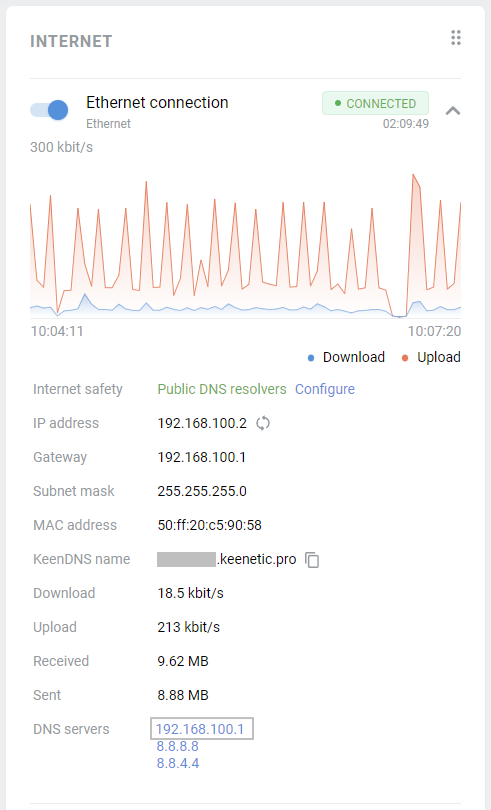

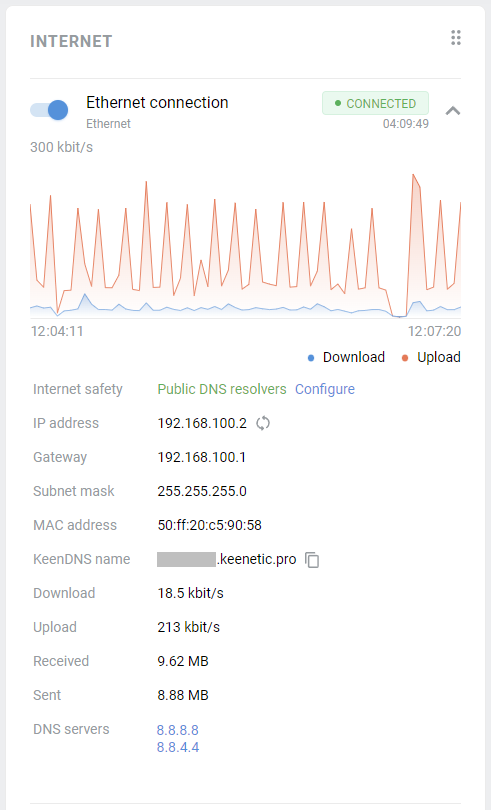

Dopo aver stabilito la connessione, nel pannello informativo Internet nella pagina principale della Dashboard di sistema verranno visualizzate le informazioni sulla connessione corrente.

La connessione Wireless ISP può essere utilizzata come principale o come backup.

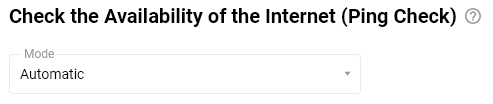

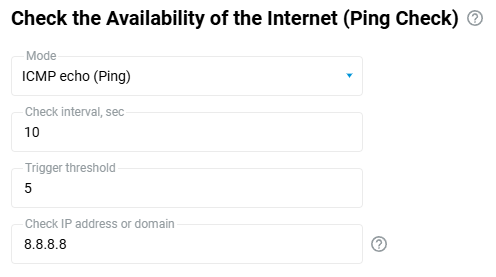

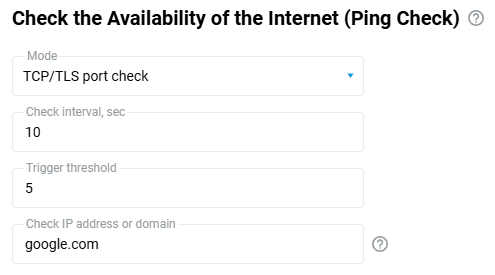

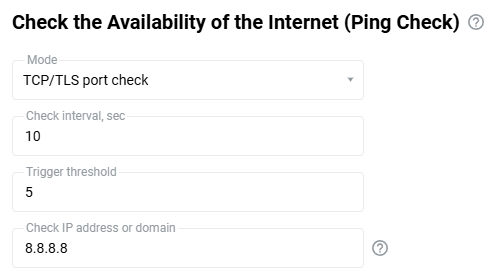

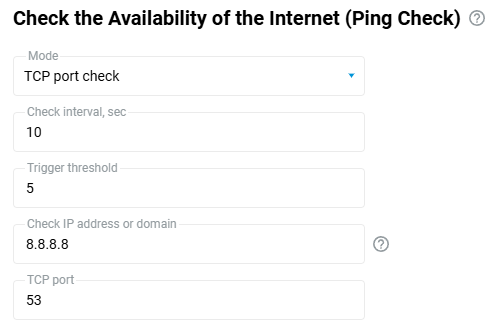

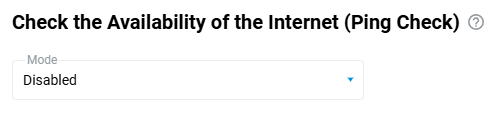

Quando si utilizza il backup della connessione e la connessione Wireless ISP è configurata come connessione principale, nella stessa pagina è possibile abilitare Verifica della disponibilità di Internet (Ping Check). In questo modo, anche se la connessione a un AP rimane attiva, ma la connettività Internet viene persa, Ping Checker risolverà il problema e commuterà automaticamente il router su una connessione di backup.

Importante

Se la connessione WISP non viene utilizzata costantemente, si consiglia di disabilitarla. Se si lascia la connessione WISP abilitata sul router e si spegne l'access point Wi-Fi a cui era stabilita la connessione, il router scansionerà costantemente via radio l'access point specificato nelle impostazioni. Questo processo impegnerà il modulo radio, il che può avere un effetto negativo sulle prestazioni della rete Wi-Fi.

Nota

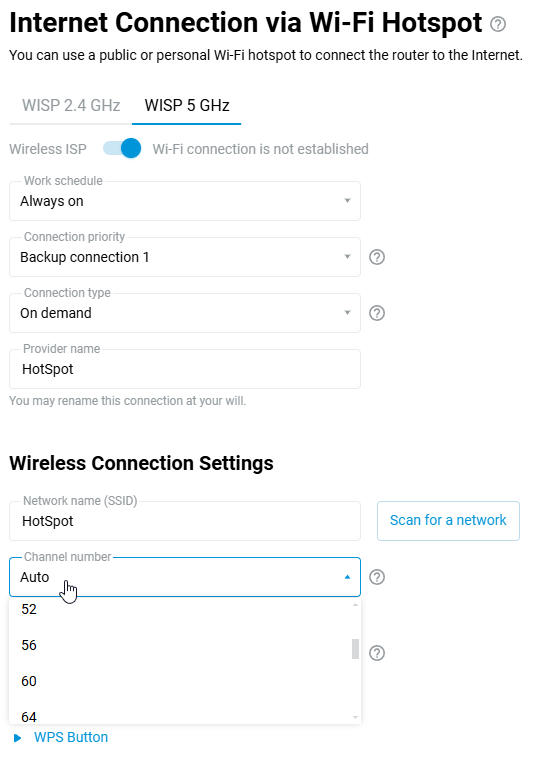

Con KeeneticOS 3.8.2 è stata aggiunta la nuova opzione Numero canale per la connessione Wireless ISP, che consente di impostare un numero di canale specifico invece di selezionare automaticamente un canale basato sull'SSID. Questa opzione riduce notevolmente il tempo necessario al lato client del router per scansionare l'etere, lasciando più risorse per gli hand-off Wi-Fi e per il funzionamento del backhaul Wi-Fi mesh. Utilizzare questa opzione per gli scenari in cui l'access point upstream che fornisce Internet ha un numero di canale Wi-Fi fisso.

L'access point Wi-Fi sul router e il client WISP integrato condividono lo stesso modulo radio (si parla della stessa banda), ed è impossibile a livello hardware far funzionare il client WISP integrato su canali diversi rispetto all'access point Wi-Fi. Ad esempio, un access point remoto dell'ISP è in funzione sul canale wireless 48; se si imposta manualmente il canale 149 sul proprio access point Wi-Fi, non sarà possibile connettersi tramite WISP all'access point dell'ISP che è in funzione sul canale 48 (ciò è possibile solo nelle diverse bande da 2,4 e 5 GHz, in cui vengono utilizzati moduli radio diversi). Se si imposta la modalità Auto per la selezione del canale sull'access point, il client WISP seguirà sempre l'access point Wi-Fi remoto e diventerà il 'master' per il suo access point. Allo stesso tempo, l'access point Wi-Fi del router diventa uno 'slave' e passa anche al canale impostato dal client WISP.

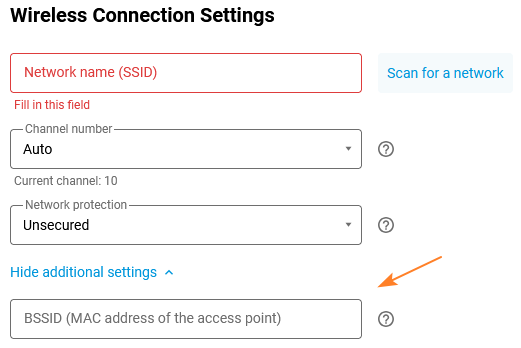

Indirizzo MAC dell'access point (BSSID) per la connessione WISP

KeeneticOS consente di specificare l'indirizzo MAC dell'access point (BSSID) durante la connessione in modalità Wireless ISP (WISP). Questa funzione è utile quando sono presenti più access point con lo stesso nome (SSID) nell'etere. In questo caso, è possibile selezionare un particolare access point per la connessione specificando manualmente il suo indirizzo MAC.

Nell'interfaccia web del router, questa impostazione si trova nel menu Wireless ISP nella pagina Connessione Internet via hotspot Wi-Fi (Internet Connection via Wi-Fi Hotspot). Nei modelli di router dual-band (2.4/5 GHz), questa impostazione è disponibile in entrambe le bande.

Vai alla pagina Connessione Internet via hotspot Wi-Fi (Internet Connection via Wi-Fi Hotspot) e fai clic su Mostra impostazioni aggiuntive (Show advanced settings) nella sezione Impostazioni di connessione wireless (Wireless Connection Settings). Nel campo BSSID (indirizzo MAC dell'access point) (BSSID (MAC address of the access point)) che appare, inserisci l'indirizzo MAC dell'access point a cui desideri connetterti.

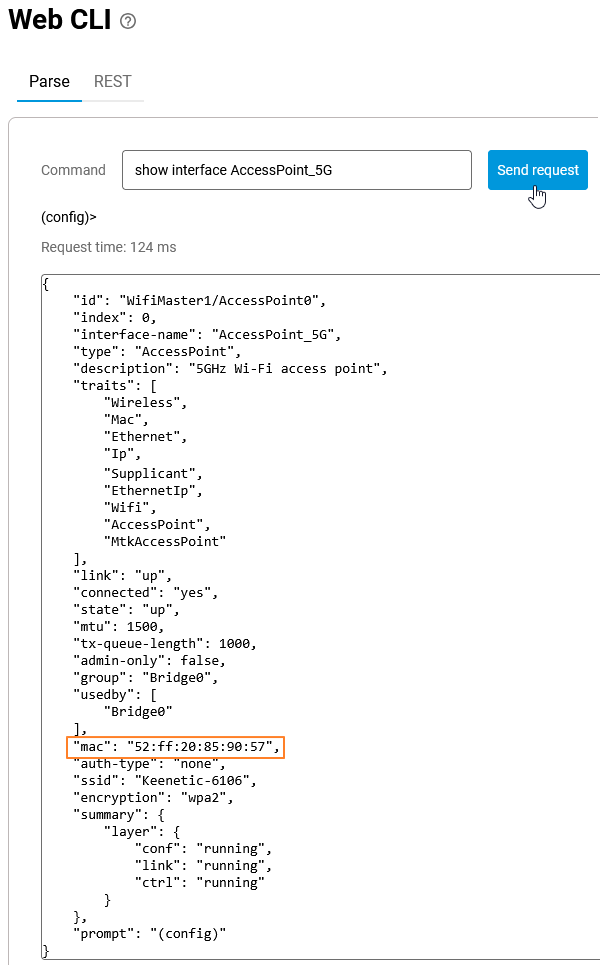

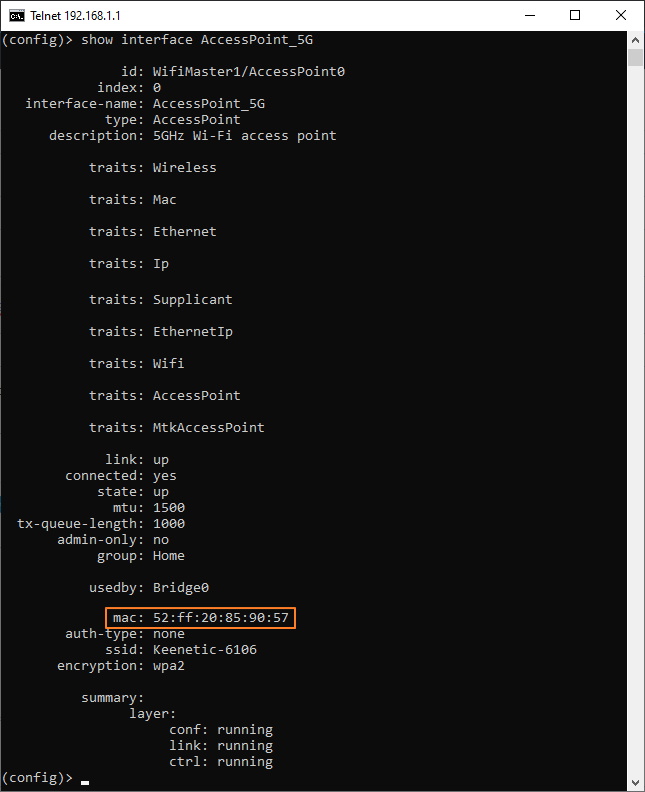

Se ci si connette tramite WISP a un altro dispositivo Keenetic, eseguire il seguente comando su di esso per trovare l'indirizzo MAC dell'access point Wi-Fi, che è necessario inserire nel campo BSSID. Per una rete a 2.4 GHz:

show interface AccessPointPer la rete a 5 GHz:

show interface AccessPoint_5GÈ possibile eseguire il comando dall'interfaccia web (CLI web) o tramite una connessione telnet. Per informazioni dettagliate, fare riferimento alle istruzioni Interfaccia della riga di comando (CLI).

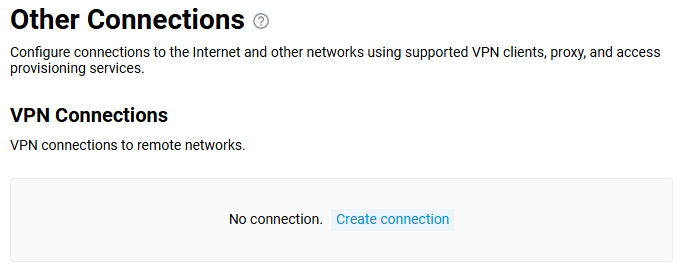

Altre connessioni

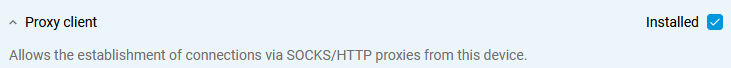

Con un router Keenetic, è possibile connettersi a un servizio VPN pubblico, a una rete aziendale o ad altre reti Keenetic tramite qualsiasi connessione a Internet. Alcuni ISP forniscono l'accesso a Internet utilizzando la tecnologia VPN.

In termini di compatibilità, è possibile connettersi tramite PPTP, OpenVPN, L2TP/IPsec (L2TP su IPsec), SSTP, OpenConnect o client IPsec da qualsiasi router Keenetic.

Avere un client VPN così universale è particolarmente utile se non è presente un indirizzo IP pubblico su un lato della connessione di rete (ad esempio, per accedere alla casa di campagna dal proprio appartamento).

Oltre alla funzione di client VPN, qualsiasi modello Keenetic, anche quello entry-level, dispone di server VPN simili: PPTP, OpenVPN, L2TP/IPsec, SSTP, OpenConnect, IPsec (IP virtuale).

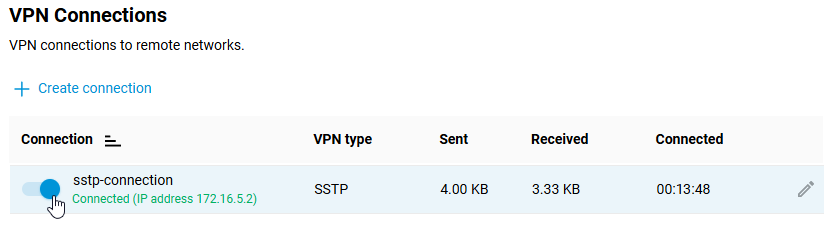

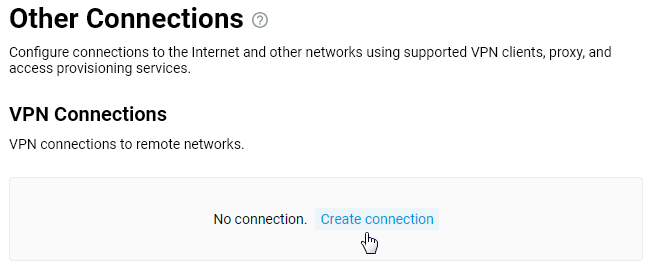

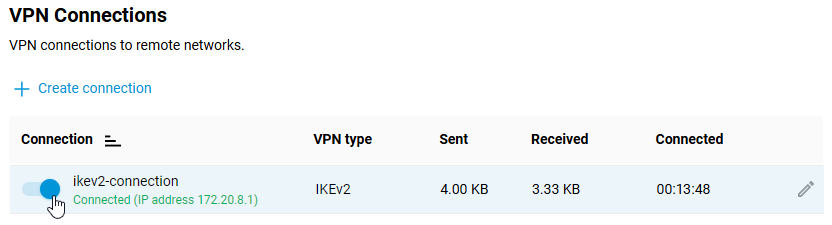

È possibile configurare le connessioni VPN a reti remote e ai server VPN nella pagina Altre connessioni.

Nella sezione Connessioni VPN, fai clic su Crea connessione (Create Connection).

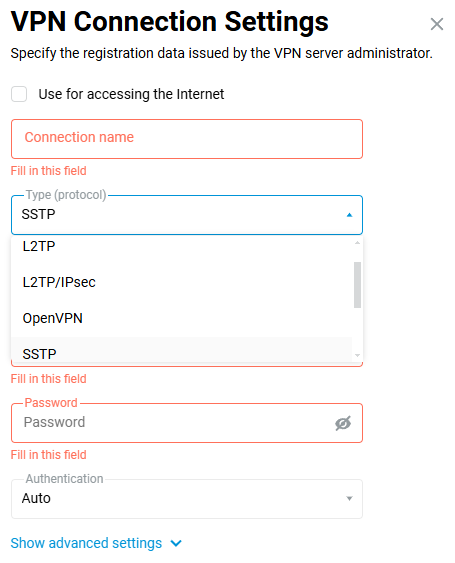

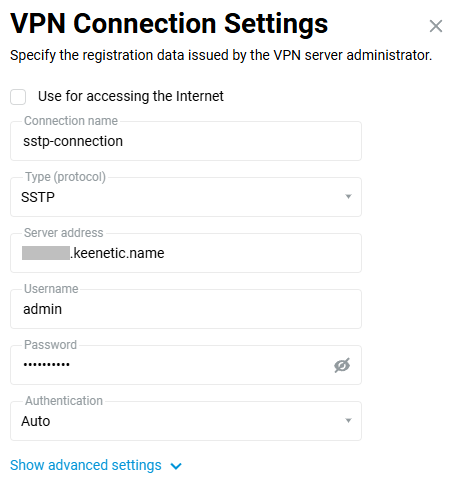

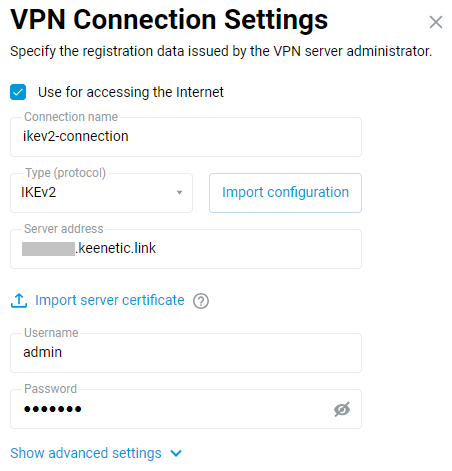

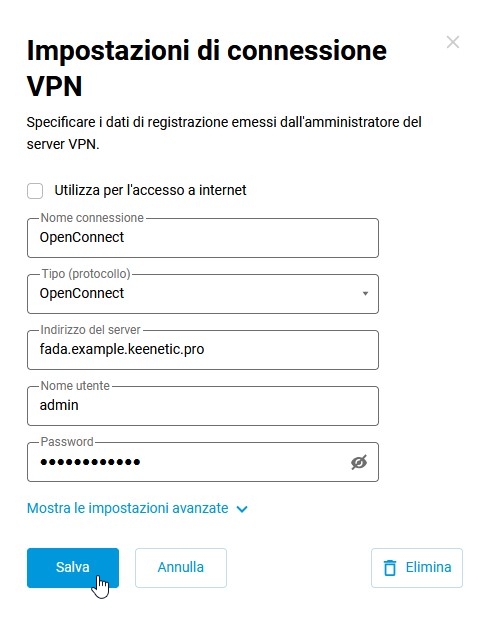

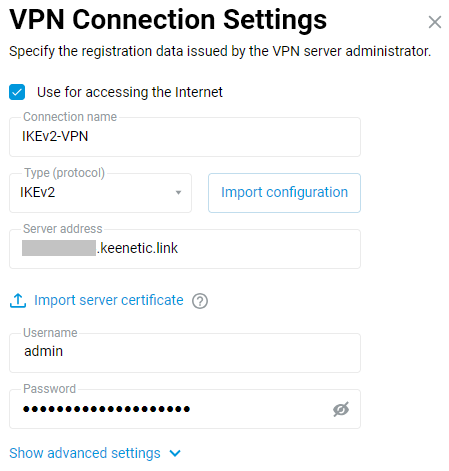

Nella finestra Impostazioni connessione VPN (VPN Connection Settings), seleziona il protocollo richiesto nel campo Tipo (protocollo) (Type (protocol)) e quindi configura la connessione.

Informazioni dettagliate su come impostare le connessioni sono disponibili nei seguenti articoli:

Suggerimento

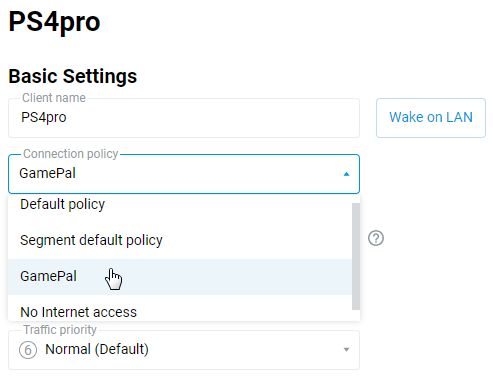

Se desideri utilizzare la connessione appena creata per accedere a Internet, imposta la priorità più alta per questa connessione. Troverai informazioni sulle priorità nell'articolo 'Priorità di connessione'.

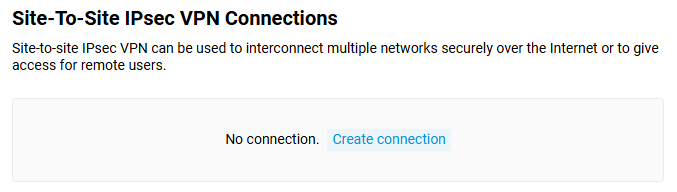

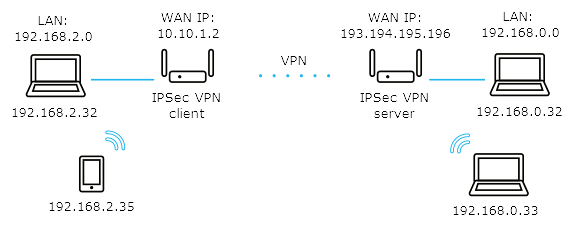

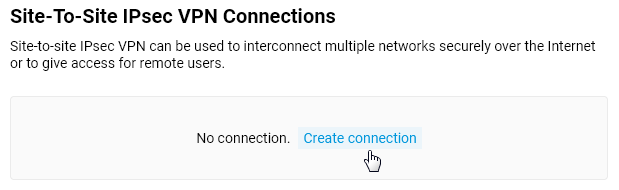

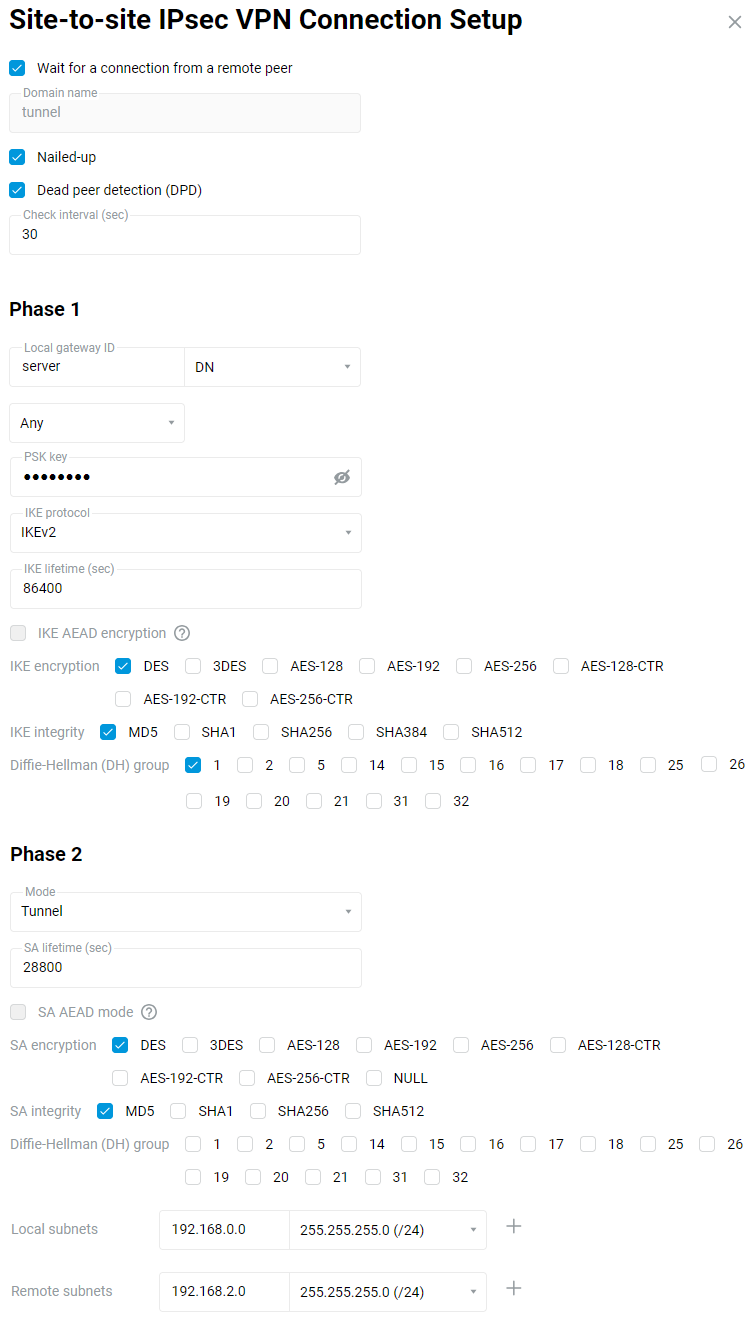

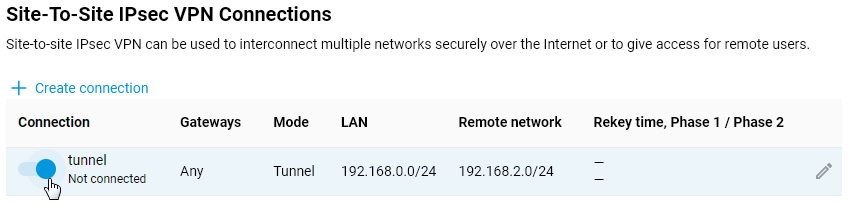

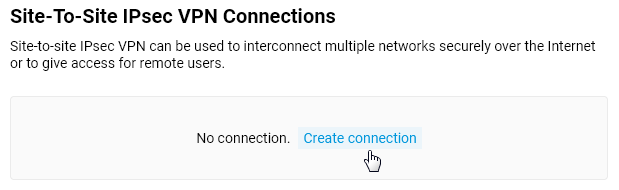

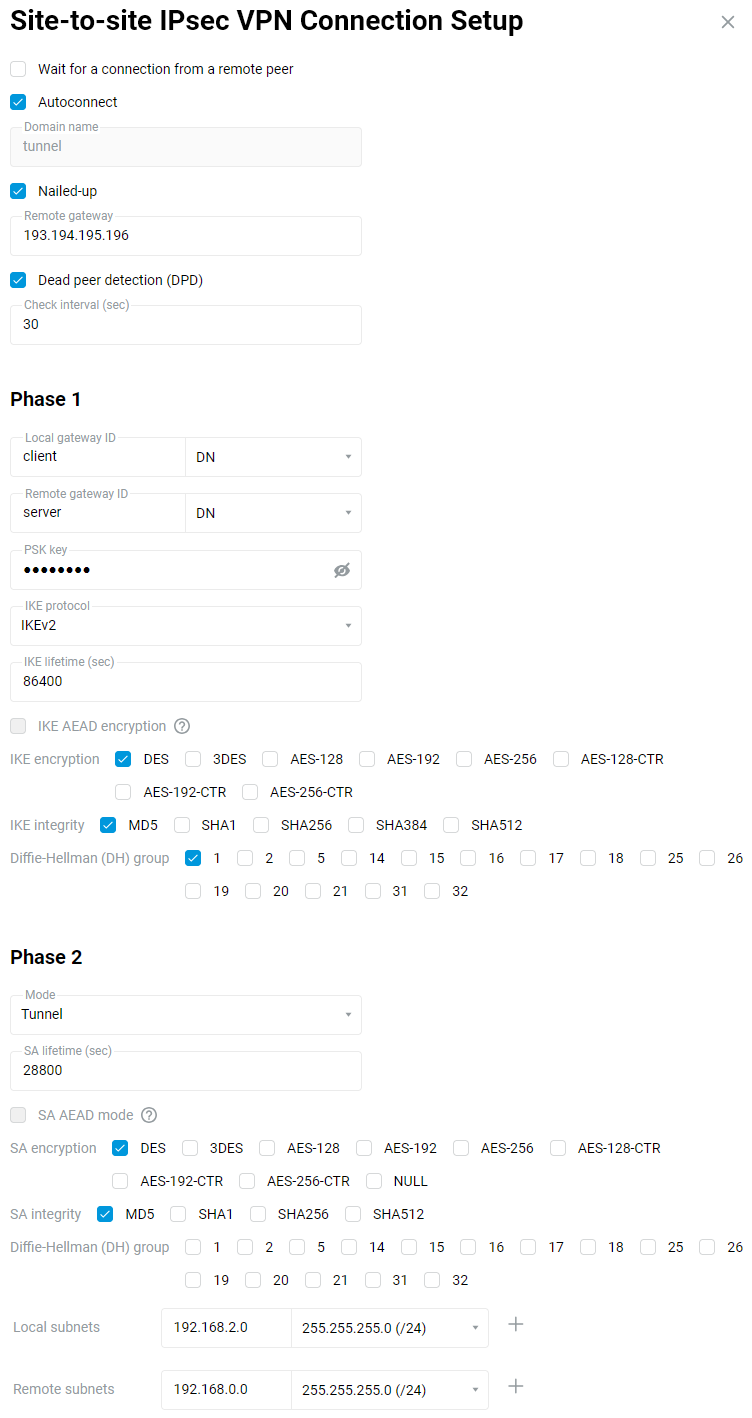

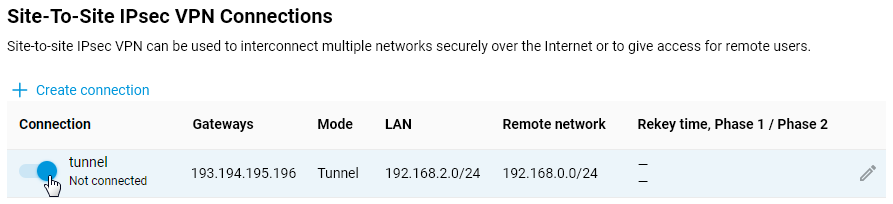

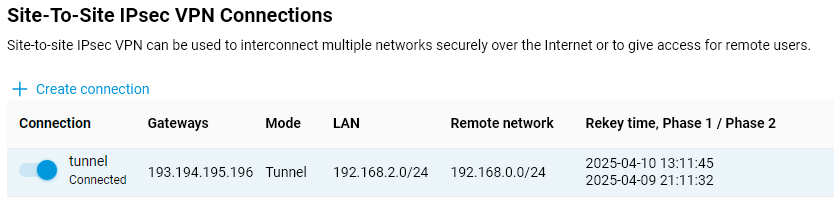

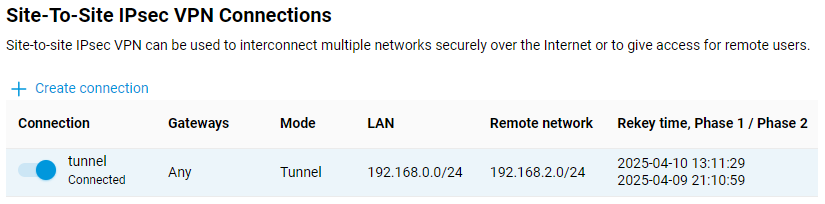

Per creare una VPN IPsec, nella sezione Connessioni VPN da sito a sito IPSEC (Site-To-Site IPsec VPN Connections), fai clic su Crea connessione (Create connection).

Quindi, specifica i parametri di connessione nella finestra Setup di connessioni VPN da sito a sito IPsec (Site-to-site IPsec VPN Connection Setup).

Un esempio di come interconnettere due reti locali su Internet tramite IPsec è disponibile nell'articolo 'VPN IPsec da sito a sito'.

Tipi di VPN supportate dal tuo dispositivo

VPN (Virtual Private Network) — è un nome generico per le tecnologie che forniscono una o più connessioni di rete (tunnel) su un'altra rete (ad esempio, Internet).

Ci sono molte ragioni per utilizzare le reti private virtuali. Le più comuni sono la sicurezza e la privacy dei dati. La riservatezza dei dati originali dell'utente è garantita utilizzando strumenti di protezione dei dati nelle reti private virtuali.

È risaputo che le reti IP (Internet Protocol) hanno un 'punto debole' dovuto alla struttura del protocollo. Non esistono mezzi per proteggere i dati trasferiti e nessuna garanzia che il mittente sia chi afferma di essere. I dati in una rete IP possono essere facilmente manomessi o intercettati.

Si consiglia di utilizzare una connessione VPN per connettersi da Internet al server di casa, ai file dell'unità flash USB collegata a un router, al DVR o a un desktop di computer tramite il protocollo RDP. In questo caso, non è necessario preoccuparsi della sicurezza dei dati trasmessi perché la connessione VPN tra il client e il server è solitamente crittografata.

I dispositivi Keenetic supportano i seguenti tipi di connessioni VPN:

PPTP/SSTP

L2TP over IPSec (L2TP/IPSec)

WireGuard

OpenVPN

IPSec

IKEv2

OpenConnect

GRE/IPIP/EoIP

IPSec Xauth PSK (Virtual IP)

Con l'aiuto di un router Keenetic, la tua rete domestica può essere connessa tramite una VPN a un servizio VPN pubblico, a una rete di ufficio o a un altro dispositivo Keenetic, indipendentemente dal tipo di connessione Internet.

I client/server VPN per l'accesso sicuro (PPTP, L2TP over IPSec, IKEv2, Wireguard, OpenVPN, SSTP, OpenConnect) e i tunnel per l'interconnessione di rete (Site-to-Site IPSec, EoIP (Ethernet over IP), GRE, IPIP (IP over IP)) sono implementati in tutti i dispositivi Keenetic.

A seconda dei protocolli utilizzati e dello scopo, una VPN può fornire connessioni in diversi scenari: host-host, host-network, hosts-network, client-server, clients-server, router-router, routers-router (concentratore VPN), network-network (site-to-site).

Se non sai quale tipo di VPN scegliere, le tabelle e le raccomandazioni seguenti ti aiuteranno.

Tipo di VPN | Client | Server | Accelerazione hardware | Numero di connessioni simultanee |

|---|---|---|---|---|

PPTP | + | + | - |

|

SSTP | + | + | - |

|

OpenConnect | + | + | - |

|

L2TP over IPSec | + | + | + |

|

WireGuard | + | + | - | fino a 32 |

IPSec | + | + | + | nessuna limitazione |

IKEv2 | + | + | + | fino a 32 |

GRE / IPIP / EoIP | + | + | - | fino a 128 |

OpenVPN | + | + | - | |

IPSec Xauth PSK | - | + | + | fino a 32 |

* — nei modelli Starter, Runner 4G, Launcher, Explorer, Carrier, viene utilizzata solo l'accelerazione dell'algoritmo AES, mentre nei modelli Skipper, Titan, Hero, Giant, Peak, Hopper viene utilizzata l'accelerazione hardware dell'intero protocollo IPSec.

** — fino a 200 per Hero, Peak e Titan; fino a 150 per Carrier DSL; fino a 100 per Starter, Launcher, Explorer e Carrier.

*** — dalla versione KeeneticOS 3,7, il numero di connessioni WireGuard è aumentato a 128 per i modelli basati su ARM (KN-2710, KN-1811, KN-1012, KN-3811, KN-3812), e a 48 per KN-1011, KN-1810, KN-1912, KN-2311, KN-2610 e KN-3013.

**** — prima della versione KeeneticOS 3,3, il limite era di 10 connessioni per Hero (KN-1011), Titan (KN-1810), e 5 per tutti gli altri modelli.

Importante

Il numero di connessioni client è limitato dallo spazio di archiviazione di servizio dedicato (24 Kbyte) per le configurazioni VPN. Ciò è particolarmente importante per le connessioni OpenVPN, poiché la dimensione totale delle loro configurazioni non deve superare i 24 Kbyte.

Per i modelli Keenetic moderni, le dimensioni della memoria, in cui il file di configurazione startup-config e le variabili d'ambiente (incluse le chiavi) vengono inserite in forma compressa, sono state aumentate da 260 Kbyte a 2 Mbyte (a seconda del modello).

Tipo di VPN | Livello di difficoltà | Livello di protezione dei dati | Velocità | Utilizzo delle risorse | Integrazione con il sistema operativo |

|---|---|---|---|---|---|

PPTP | per utenti comuni | basso | media | basso | Windows, macOS, Linux, Android, iOS (fino alla v9 inclusa) |

SSTP | per utenti comuni | alto | media, bassa se si opera tramite cloud | medio | Windows |

OpenConnect | per utenti comuni | alto | media, bassa se si opera tramite cloud | medio | non disponibile |

L2TP over IPSec | per utenti comuni | alto | alta | alto | Windows, macOS, Linux, Android, iOS |

WireGuard | per utenti esperti | molto alto | alta | basso | non disponibile |

IPSec | per professionisti | molto alto | alta | alto | Windows, macOS, Linux, Android, iOS |

IKEv2 | per utenti comuni | alto | alta | alto | Windows, macOS, Linux, iOS |

OpenVPN | per utenti esperti | molto alto | bassa | molto alto | non disponibile |

IPSec Xauth PSK | per utenti comuni | alto | alta | alto | Android, iOS |

* — sarà necessario installare software gratuito aggiuntivo nei sistemi operativi Windows, macOS, Linux, Android, iOS per configurare la connessione.

** — i valori sono relativi, non cifre esatte, perché le velocità delle connessioni VPN dipendono dai modelli e da diversi fattori: il tipo di algoritmi di crittografia utilizzati, il numero di connessioni simultanee, il tipo di connessione Internet, la velocità e il carico del canale Internet, il carico sul server e altri fattori. Consideriamo bassa velocità fino a 15 Mbit/s, velocità media intorno a 30 - 50 Mbit/s e alta velocità — oltre 70 Mbit/s.

Tipo di VPN | Vantaggi | Svantaggi |

|---|---|---|

PPTP | popolarità, elevata compatibilità con i client | basso livello di protezione dei dati, rispetto ad altri protocolli VPN |

SSTP | la capacità di funzionamento del server VPN utilizzando l'indirizzo IP privato per l'accesso a Internet | il client integrato solo per Windows, bassa velocità di trasferimento dati quando si lavora tramite il cloud |

OpenConnect | la capacità di funzionamento del server VPN utilizzando l'indirizzo IP privato per l'accesso a Internet | non fa parte dei moderni sistemi operativi |

L2TP over IPSec | sicurezza, stabilità, elevata compatibilità con i client | non incluso in Android (è necessario utilizzare un software gratuito aggiuntivo), vengono utilizzate le porte standard, il che consente all'ISP o all'amministratore di sistema di bloccare il traffico |

WireGuard | protocolli di sicurezza dei dati moderni, basso utilizzo di risorse, elevata velocità di trasferimento dei dati | non fa parte dei moderni sistemi operativi |

IPSec | affidabilità, livello molto elevato di protezione dei dati | la configurazione è difficile per gli utenti comuni |

IKEv2 | affidabilità, livello molto elevato di protezione dei dati, configurazione semplice, supporta i dispositivi Blackberry | vengono utilizzate le porte standard, il che consente all'ISP o all'amministratore di sistema di bloccare il traffico |

OpenVPN | alto livello di protezione dei dati, utilizzo del protocollo HTTPS (TCP/443) | non fa parte dei moderni sistemi operativi, richiede molte risorse, basse velocità di trasferimento dati |

IPSec Xauth PSK | sicurezza, fa parte dei moderni sistemi operativi mobili | mancanza di supporto client per i sistemi operativi per PC |

* — Questa funzione è implementata sul nostro server cloud come un'estensione software speciale ed è disponibile solo per gli utenti dei dispositivi Keenetic.

Nella maggior parte dei casi, per le connessioni remote client-server, si consigliano i seguenti protocolli:

L2TP over IPSec (L2TP/IPSec), PPTP, IPSec Xauth PSK, SSTP, OpenConnect

In molti modelli Keenetic, il trasferimento di dati su IPSec (inclusi L2TP over IPSec e IKEv2) è accelerato via hardware utilizzando il processore del dispositivo. Non è necessario preoccuparsi della privacy della telefonia IP o dei flussi CCTV in un tale tunnel.

Se il tuo ISP ti fornisce un indirizzo IP pubblico, ti consigliamo di prestare attenzione a IKEv2, al cosiddetto server virtuale IPSec (Xauth PSK) e al server L2TP over IPSec. Sono ottimi perché forniscono un accesso sicuro alla tua rete domestica da smartphone, tablet o computer con una configurazione minima: Android, iOS e Windows hanno comodi client integrati per questi tipi di VPN. Per IKEv2 su Android, utilizza il popolare client VPN gratuito strongSwan.

IKEv2 e L2TP/IPSec possono essere considerati la migliore opzione universale.

Se il tuo ISP ti fornisce solo un indirizzo IP privato per navigare in Internet e non puoi ottenere un IP pubblico, puoi comunque organizzare l'accesso remoto alla tua rete domestica utilizzando un server VPN SSTP o OpenConnect. Il vantaggio principale del tunnel SSTP e OpenConnect è la sua capacità di funzionare tramite il cloud, ovvero consente di stabilire una connessione tra il client e il server, anche se ci sono indirizzi IP privati su entrambi i lati. Tutti gli altri server VPN richiedono un indirizzo IP pubblico. Si prega di notare che questa funzione è implementata sul nostro server cloud ed è disponibile solo per gli utenti Keenetic.

Per quanto riguarda il protocollo tunnel PPTP, è il più facile e comodo da configurare, ma potenzialmente vulnerabile rispetto ad altri tipi di VPN. Tuttavia, è meglio usarlo che non usare affatto una VPN.

E per gli utenti esperti, possiamo aggiungere queste VPN all'elenco precedente:

WireGuard, OpenVPN

OpenVPN è molto popolare ma richiede un uso estremamente intensivo delle risorse e non presenta particolari vantaggi rispetto a IPSec. I dispositivi Keenetic dispongono di funzionalità come la modalità TCP e UDP, l'autenticazione TLS, i certificati e le chiavi di crittografia per migliorare la sicurezza della connessione VPN per le connessioni OpenVPN.

Il moderno protocollo WireGuard renderà più facile e veloce lavorare con la VPN (molte volte rispetto a OpenVPN) senza aumentare la potenza dell'hardware del dispositivo.

Per i dispositivi mobili e per organizzare una connessione remota al router, utilizzare:

IKEv2

Il client IKEv2 EAP (Login/Password) è integrato in Android, iOS, MacOS, Windows.

Per consolidare le reti e organizzare una VPN Site-to-Site, utilizzare:

IPSec, L2TP over IP (L2TP/IPSec), WireGuard

Per risolvere problemi specifici di interconnessione di rete:

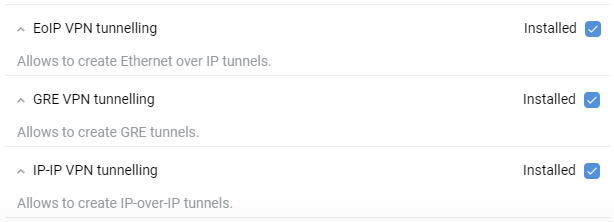

EoIP, GRE, IPIP

IPSec è uno dei protocolli VPN più sicuri grazie all'uso di algoritmi crittografici sicuri. È l'opzione migliore per stabilire connessioni VPN Site-to-Site per interconnettere le reti. È possibile per professionisti e utenti esperti creare tunnel IPIP, GRE, EoIP sia in forma pura che in combinazione con tunnel IPSec, il che consentirà di utilizzare gli standard di sicurezza VPN IPSec per proteggere questi tunnel. Il supporto per i tunnel IPIP, GRE, EoIP rende possibile stabilire una connessione VPN con gateway hardware, router Linux, computer e server UNIX/Linux, così come altre apparecchiature di rete e di telecomunicazione che supportano questi tunnel. L'impostazione di questo tipo di tunnel è disponibile solo nell'interfaccia a riga di comando (CLI) del router.

Per maggiori informazioni sulla configurazione di diversi tipi di VPN nei dispositivi Keenetic, leggere le seguenti istruzioni:

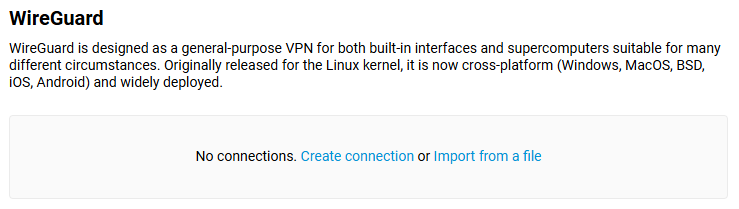

VPN WireGuard

WireGuard è un'applicazione software gratuita e open-source, un protocollo di rete privata virtuale (VPN) per trasferire dati crittografati e creare connessioni sicure punto-punto.

Importante

Il supporto VPN WireGuard è implementato per i dispositivi Keenetic di attuale generazione, a partire dalla versione KeeneticOS 3,3

Le caratteristiche e i vantaggi del protocollo WireGuard risiedono nell'utilizzo di moderni algoritmi di elaborazione dati altamente specializzati. La base di codice del progetto è scritta da zero ed è caratterizzata dal suo design compatto.

WireGuard fa parte del modulo del kernel di sistema. La connessione WireGuard è accelerata via software ed è multithreaded, cioè può funzionare stabilmente e utilizzare le risorse di un singolo kernel.

I dispositivi Keenetic possono funzionare sia come server VPN che come client VPN. I termini 'client' e 'server' sono convenzionali a causa delle specificità del protocollo. Ma di solito, il server è un dispositivo che attende una connessione e il client è un dispositivo che avvia una connessione.

Quando ci si connette al server VPN WireGuard su Keenetic come client VPN, è possibile utilizzare un computer (basato su Windows, Linux, macOS), un dispositivo mobile (basato su Android e iOS) o i dispositivi Keenetic.

Utilizzando il client VPN WireGuard su Keenetic, è possibile connettersi a un provider VPN che fornisce un servizio di connessione VPN WireGuard o a un altro Keenetic che opera come server VPN e ottenere l'accesso remoto alla sua rete locale.

Importante

Se si prevede di configurare il proprio dispositivo Keenetic come server VPN, è necessario prima verificare che disponga di un indirizzo IP pubblico e, se si utilizza il servizio KeenDNS, che funzioni in modalità di accesso diretto. Se non si rispetta una di queste condizioni, non sarà possibile connettersi a tale server da Internet.

Per configurare tunnel protetti tramite il protocollo WireGuard nei router Keenetic, è necessario installare il componente di sistema 'WireGuard VPN'. È possibile farlo nell'interfaccia web nella pagina 'Impostazioni di sistema' nella sezione 'Aggiornamento KeeneticOS e opzioni dei componenti' facendo clic su 'Opzioni dei componenti'.

Successivamente, troverai la sezione 'WireGuard' nella pagina 'Altre connessioni'.

Per configurare manualmente l'interfaccia WireGuard, fai clic su 'Crea connessione'. Non esamineremo qui le impostazioni di connessione, ma puoi trovarle nelle istruzioni dettagliate:

Configurazione della VPN WireGuard tra due router Keenetic (questo articolo descrive l'esempio di configurazione del server VPN).

È inoltre possibile importare le impostazioni dell'interfaccia WireGuard da un file di configurazione pre-creato. Fai clic su 'Importa da un file' e quindi scegli il percorso del file pre-configurato sul tuo computer.

I principi principali di funzionamento della VPN WireGuard:

Ogni tunnel WireGuard è un'interfaccia di sistema che opera al terzo livello (rete) del modello OSI. Il traffico può essere instradato al suo interno e le policy di accesso IP possono essere configurate (schermo di rete).

L'interfaccia WireGuard ha diversi parametri di configurazione principali: coppia di chiavi privata e pubblica, indirizzo e porta di ascolto.

Quando si crea l'interfaccia WireGuard, sarà necessario creare una coppia di chiavi di crittografia — Privata e Pubblica, nonché assegnare l'indirizzo IP interno del dispositivo nel tunnel VPN e determinare il numero della porta di ascolto sul lato del server VPN.

Le chiavi Private e Pubbliche sono usate per proteggere la connessione. Queste chiavi sono utilizzate per autenticare i membri. Le chiavi pubbliche e private sono una coppia di chiavi che vengono create (generate) simultaneamente. Gli algoritmi crittografici prevedono l'uso congiunto di tale coppia di chiavi. Entrambe le chiavi devono '

corrispondere' alla parte crittografata dell'informazione. Ad esempio, se la crittografia viene eseguita con la chiave privata, la decrittografia può essere eseguita solo con la chiave pubblica.È necessario generare le chiavi di crittografia su entrambi i lati del tunnel VPN. Durante la configurazione della connessione, sarà necessario scambiare solo le chiavi pubbliche su entrambi i lati del tunnel VPN.

Per quanto riguarda l'indirizzo interno dell'interfaccia del tunnel, deve essere un indirizzo idoneo dall'intervallo privato, ma non deve corrispondere alle altre sottoreti sul router Keenetic stesso. Questo indirizzo IP è specificato nel formato IP/bitmask (ad es.,

10.11.12.1/24). È necessario impostare indirizzi diversi sul client VPN e sul server VPN, ma devono appartenere alla stessa sottorete. Ad esempio,172.16.82.1/24sul server e172.16.82.2/24sul client.Sarà necessario specificare il numero della porta di ascolto sul lato del server VPN, che verrà utilizzata per le connessioni in entrata all'interfaccia WireGuard. È possibile impostare un numero di porta casuale (ad esempio,

16632); la cosa più importante è che non sia bloccata dal tuo ISP e non corrisponda alle porte già aperte di altri servizi sul router.Quindi, è necessario aggiungere peer. Un peer è un membro o un client di una connessione specifica. È possibile creare più peer in una connessione VPN, ad esempio, per connettersi a un server VPN da vari computer o dispositivi mobili.

Ogni peer è caratterizzato in modo univoco dalla chiave pubblica del lato remoto. Sarà necessario specificare una chiave pubblica per il dispositivo, l'indirizzo IP interno del tunnel e le sottoreti consentite nelle impostazioni del peer sull'altro lato del tunnel VPN.

L'elenco delle sottoreti consentite (IP consentiti) è un parametro speciale nelle impostazioni del peer. Si tratta di aree di indirizzo da cui questo peer può ricevere traffico (indirizzi IP di origine) e a cui può essere inviato traffico (indirizzi IP di destinazione). Tecnicamente, questi indirizzi vengono utilizzati per crittografare e decrittografare il traffico. Questa tecnologia è chiamata Crypto Routing ed è una caratteristica fondamentale di WireGuard. È necessario aggiungere una sottorete

0.0.0.0/0per consentire la trasmissione a qualsiasi indirizzo.È essenziale specificare l'indirizzo IP pubblico o il nome di dominio del server VPN WireGuard sul lato del client VPN e specificare la porta di ascolto a cui si connetterà il client VPN (ad esempio,

myrouter01.keenetic.pro:16632). Sui client VPN, questo campo è solitamente chiamato Punto finale remoto.È inoltre necessario specificare l'intervallo dei tentativi di verifica dell'attività del peer nelle sue impostazioni. Si tratta di un controllo interno dell'accessibilità del lato remoto della connessione inviando pacchetti keepalive nel tunnel. Per impostazione predefinita, il valore di 'Keepalive persistente' nelle impostazioni del peer di Keenetic è di

30 secondi, ma di solito sono sufficienti10 o 15secondi tra un controllo e l'altro.Importante

Si consiglia di lasciare vuoto il campo Keepalive persistente sul lato server se si sta configurando un server a cui i client si connettono. Ciò eviterà un'attesa superflua che il tentativo di handshake si concluda quando un client si è disconnesso.

Sul lato client, il campo Keepalive persistente deve essere compilato con il valore scelto affinché la VPN WireGuard funzioni correttamente!

WireGuard ha un concetto di routing delle chiavi di crittografia che utilizza associazioni di chiavi private a ciascuna interfaccia di rete. La connessione VPN viene inizializzata condividendo le chiavi pubbliche ed è simile al modello SSH.

Le chiavi di crittografia sono assegnate a un elenco di indirizzi IP VPN consentiti nel tunnel. L'accesso all'elenco di indirizzi IP è consentito sull'interfaccia di rete. Quando il server accetta e decrittografa un pacchetto autenticato, il suo campo di origine viene controllato. Se corrisponde a quello specificato nel campo ''IP consentiti' del peer autenticato, l'interfaccia WireGuard accetterà il pacchetto. Quando si invia un pacchetto in uscita, l'indirizzo IP di destinazione viene controllato per determinarne la legittimità e sulla sua base viene selezionato il peer appropriato. Quindi il pacchetto viene firmato con la sua chiave, crittografato con la chiave del peer e inviato all'indirizzo pubblico e alla porta del peer (al Punto finale remoto). Tutti i pacchetti IP ricevuti sull'interfaccia WireGuard sono incapsulati in UDP e consegnati in sicurezza ad altri peer.

WireGuard protegge i dati dell'utente con tipi di crittografia avanzati: Curve25519 per lo scambio di chiavi, ChaCha20 per la crittografia, Poly1305 per l'autenticazione dei dati, SipHash per le chiavi hash e BLAKE2 per l'hashing.

Il processo di Crypto Routing consente di fornire a un utente un traffico affidabile fino al

100%e garantisce un'elevata sicurezza e prestazioni all'uscita dell'interfaccia.

Esempi di impostazioni della connessione WireGuard

Di seguito puoi trovare istruzioni dettagliate su come configurare il Keenetic come server VPN e client VPN per interconnettere due reti locali:

Per configurare una connessione a provider VPN che possono funzionare con WireGuard, fai riferimento alle istruzioni:

È possibile utilizzare dispositivi mobili basati su Android e iOS per connettersi al router Keenetic tramite il protocollo WireGuard:

Oppure puoi usare computer basati su Windows, Linux, macOS:

A volte si desidera che i client connessi al router Keenetic tramite WireGuard accedano a Internet attraverso questo tunnel VPN. Sarà necessario effettuare configurazioni aggiuntive. Si prega di fare riferimento all'articolo:

Client PPTP/L2TP

È possibile utilizzare PPTP (Point-to-Point Tunneling Protocol) per connettersi a un servizio VPN pubblico, a una rete aziendale o a un altro router Keenetic. PPTP può anche essere utilizzato per stabilire un tunnel sicuro tra due reti locali. Il vantaggio del tunnel PPTP è la sua facilità di configurazione e disponibilità. PPTP fornisce un trasferimento dati sicuro su Internet da smartphone, tablet o computer. Il protocollo MPPE può essere utilizzato per proteggere i dati del traffico PPTP.

In Keenetic, oltre a PPTP, è anche possibile configurare una connessione L2TP (Layer 2 Tunneling Protocol). A differenza di altri protocolli VPN, L2TP non utilizza la crittografia dei dati.

Di seguito, considereremo un esempio di connessione PPTP. La configurazione di una connessione L2TP viene eseguita allo stesso modo.

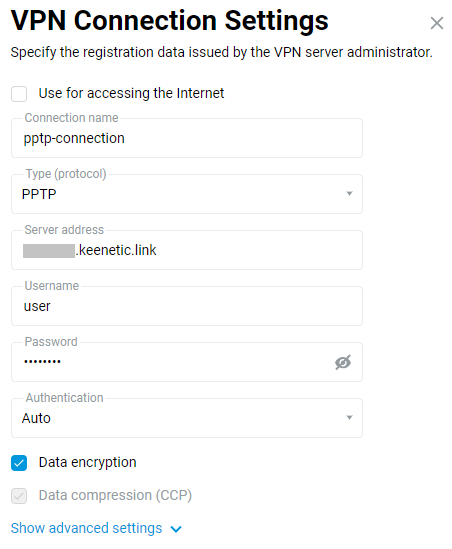

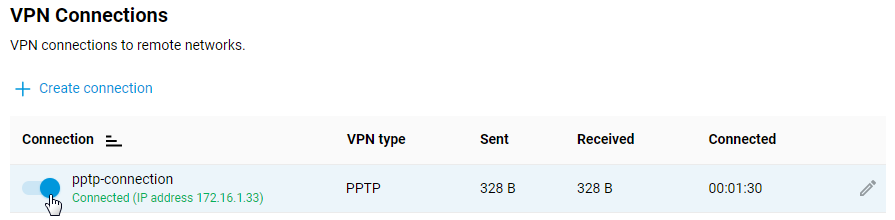

Per configurare una connessione PPTP, vai alla pagina 'Altre connessioni' e fai clic su 'Crea connessione' nella sezione 'Connessioni VPN'. Nella finestra 'Impostazioni di connessione VPN (VPN Connection Settings)', seleziona 'PPTP' nel campo 'Tipo (protocollo) (Type (protocol))'.

Quindi, inserisci il nome della connessione nel campo 'Nome connessione (Connection name)' e nel campo 'Indirizzo server (Server address)', inserisci il nome di dominio o l'indirizzo IP del server PPTP. Nei campi 'Nome utente (Username)' e 'Password', specifica i dati dell'account autorizzato ad accedere alla rete locale tramite PPTP.

Fai clic su 'Mostra impostazioni avanzate (Show advanced settings)' per configurare le impostazioni IP, la pianificazione o l'interfaccia attraverso la quale la connessione dovrebbe funzionare.

Una volta stabilita la connessione, imposta lo switch su 'Attivo'.

La stessa pagina mostrerà anche lo stato della connessione.

Per verificare la connessione, accedi a una risorsa sulla rete remota o esegui il ping dell'host sulla rete remota (rete locale del server) dal computer client.

La configurazione del server PPTP in Keenetic è descritta in dettaglio nell'articolo 'Server VPN PPTP'.

Suggerimento

Se desideri utilizzare questa connessione per accedere a Internet, assegnale la massima priorità. Troverai informazioni sulle priorità nell'articolo 'Priorità di connessione'.

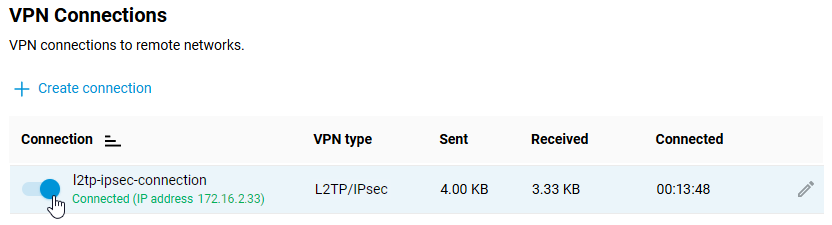

Client L2TP/IPsec

È possibile accedere alle risorse di rete remote connettendosi a un server VPN dal proprio router Keenetic tramite il protocollo L2TP su IPSec (L2TP/IPSec).

Non è necessario preoccuparsi della riservatezza dei dati del file server, della telefonia IP o dei flussi di videosorveglianza in un tunnel di questo tipo. L2TP/IPSec fornisce un accesso assolutamente sicuro alla rete domestica da un computer con una configurazione minima: Windows dispone di un comodo client integrato per questo tipo di VPN. Inoltre, molti modelli Keenetic offrono l'accelerazione hardware del trasferimento dei dati su L2TP su IPsec.

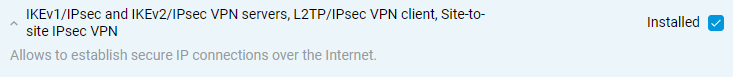

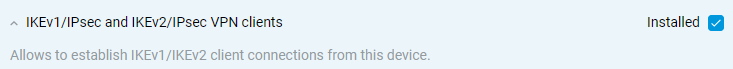

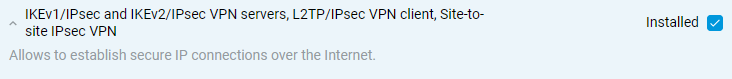

Per configurare la connessione L2TP/IPsec, è necessario installare i componenti di sistema 'Server VPN IKEv1/IPsec e IKEv2/IPsec, VPN da sito a sito IPsec e client VPN L2TP/IPSEC'. È possibile farlo nella pagina 'Impostazioni di sistema' nella sezione 'Aggiornamenti e opzioni dei componenti' facendo clic su 'Opzioni dei componenti'.

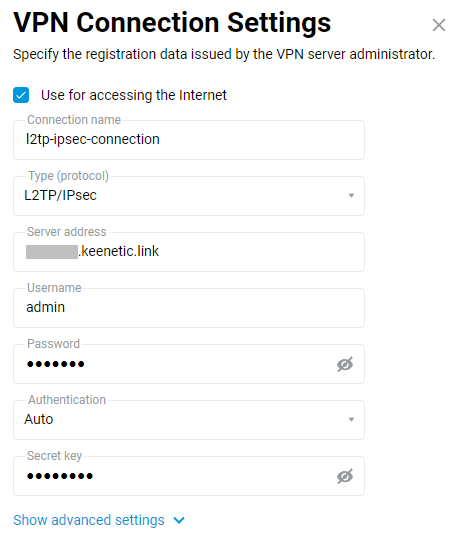

Per impostare una connessione L2TP/IPsec, vai alla pagina 'Altre connessioni' e fai clic su 'Crea connessione' nella sezione 'Connessioni VPN'. Nella finestra 'Impostazioni connessione VPN', seleziona 'L2TP/IPsec' nel campo 'Tipo (protocollo)'.

Quindi, inserisci il nome della connessione nel campo 'Nome connessione (Connection name)' e, nel campo 'Indirizzo del server (Server address)', inserisci il nome di dominio o l'indirizzo IP del server. Nei campi 'Nome utente (Username)' e 'Password', specifica i dati dell'account autorizzato ad accedere alla rete locale tramite L2TP/IPsec. Nel campo 'Chiave segreta (Secret key)' specifica la chiave concordata in precedenza, installata sul server.

Fai clic su 'Mostra impostazioni avanzate (Show advanced settings)' per configurare le impostazioni IP, la pianificazione o l'interfaccia tramite cui deve funzionare la connessione.

Una volta stabilita la connessione, imposta lo switch sullo stato 'Attivo'.

La stessa pagina mostrerà anche lo stato della connessione.

Per testare la connessione, accedi a una risorsa sulla rete remota o esegui il ping dell'host sulla rete remota (rete locale del server) dal computer client.

La configurazione del server L2TP/IPsec in Keenetic è descritta in dettaglio nell'articolo 'Server VPN L2TP/IPsec'.

Suggerimento

Se desideri utilizzare questa connessione per accedere a Internet, assegnale la massima priorità. Troverai informazioni sulle priorità nell'articolo 'Priorità di connessione'.

Client e server OpenVPN

OpenVPN è uno dei protocolli più popolari per la connessione VPN. Può essere utilizzato per creare una rete privata virtuale o per interconnettere reti locali. OpenVPN è open source e distribuito gratuitamente sotto la licenza GNU GPL. Fornisce velocità di connessione più elevate rispetto ad altri protocolli VPN. Inoltre, OpenVPN può essere definito uno dei protocolli più sicuri. Tutti i dati trasmessi sono protetti in modo sicuro dalla libreria di crittografia OpenSSL e dai protocolli SSLv3/TLSv1, che garantiscono elevata sicurezza e anonimato.

Il router Keenetic è dotato delle modalità TCP e UDP per la connessione OpenVPN, l'autenticazione TLS, l'uso di certificati e chiavi di crittografia per aumentare la sicurezza della connessione VPN.

Importante

Il router Keenetic che ospiterà il server OpenVPN deve essere connesso a Internet con un indirizzo IP pubblico e, quando si utilizza il nome di dominio KeenDNS, deve essere configurato in modalità Accesso diretto. Se una di queste condizioni non viene soddisfatta, non sarà possibile connettersi a tale server da Internet.

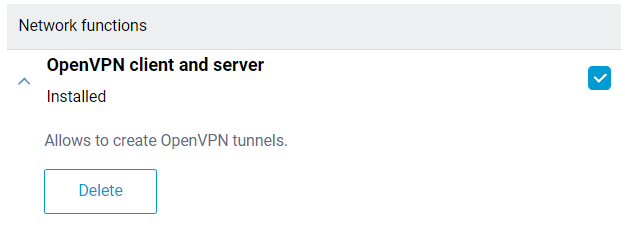

L'installazione del componente di sistema 'Client e server OpenVPN' è necessaria per configurare la connessione OpenVPN. Con questo componente, è possibile utilizzare sia il client che il server OpenVPN nel tuo Keenetic. È possibile installare il componente di sistema nella pagina 'Impostazioni di sistema' nella sezione 'Aggiornamento Keenetic e opzioni dei componenti' facendo clic su 'Opzioni dei componenti'.

La modalità OpenVPN (client o server) è definita principalmente dal suo file di configurazione.

Importante

Requisiti di configurazione OpenVPN per l'uso in Keenetic:

La configurazione deve essere in un unico file.

Certificati, chiavi, ecc., devono essere inclusi in questo file.

Nella configurazione, è necessario utilizzare solo le opzioni elencate nel documento: OpenVPN 2.4 ManPage.

Alcune delle opzioni sopra descritte potrebbero non essere supportate. Ad esempio, la nostra implementazione di OpenVPN non supporta le opzioni relative a IPv6.

L'ordine delle opzioni e dei certificati e delle chiavi abilitati non è importante.

Le chiavi OpenSSL devono essere impostate senza password perché l'interfaccia di Keenetic non ha un'opzione per inserirla.

Il file di configurazione OpenVPN non viene salvato nel file di configurazione

startup-config. Per ottenere un backup delle impostazioni dell'interfaccia client OpenVPN, è necessario salvarlo separatamente.

Per i modelli KN-1110, 1210, 1310, 1410, 1510, 1610, 1710, 1810 e 1910 il numero di connessioni client è limitato dalla dimensione della partizione di memoria di servizio allocata di 24 Kbyte per l'archiviazione delle configurazioni VPN. Questo è particolarmente importante per le connessioni OpenVPN perché la dimensione totale delle loro configurazioni non deve superare i 24 Kbyte. Per i modelli Keenetic moderni con indice KN-XXXX la dimensione della memoria, in cui il file di configurazione startup-config e le variabili d'ambiente (comprese le chiavi) sono inseriti in forma compressa, è stata aumentata e varia da 260 Kbyte a 2 Mbyte (a seconda del modello).

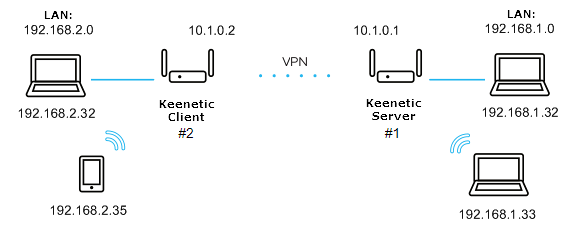

Consideriamo un esempio di connessione OpenVPN di tipo 'site-to-site'.

Collegheremo il client Keenetic#2 (segmento Home 192.168.2.0/24, indirizzo tunnel: 10.1.0.2) al server su Keenetic#1 (segmento Home 192.168.1.0/24, indirizzo tunnel: 10.1.0.1)

Per prima cosa, esaminiamo la configurazione più semplice utilizzando una chiave segreta condivisa.

La configurazione minima del server OpenVPN per Keenetic#1:

dev tun ifconfig 10.1.0.1 10.1.0.2 cipher AES-128-CBC <secret> <--insert the secret key here </secret> verb 3 route 192.168.2.0 255.255.255.0

La configurazione minima del client OpenVPN per Keenetic#2:

dev tun remote KEENETIC-1.mykeenetic.net <-- server's domain name or IP address ifconfig 10.1.0.2 10.1.0.1 cipher AES-128-CBC <secret> <--insert the secret key here </secret> verb 3 route 192.168.1.0 255.255.255.0 or redirect-gateway def1 or route 0.0.0.0 0.0.0.0 <-- if it's neccessary to route all the traffic in the tunnel

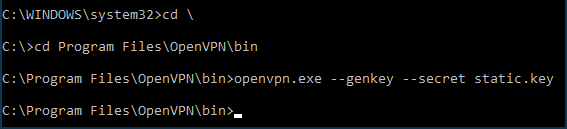

Generare una chiave segreta condivisa. Per fare ciò, scaricare e installare OpenVPN da qui: openvpn.net/downloads.html

In questo esempio, utilizzeremo la versione

2.4.6-I602per Windows.Dopo aver installato il software, riavviare il computer.

Per impostazione predefinita, il programma verrà installato nella cartella

C:\Programmi.Eseguire la riga di comando di Windows come amministratore. Andare su

C:\Program Files\OpenVPN\bined eseguire il comando:openvpn.exe --genkey --secret static.key

Aprire il file generato

static.keycon la chiave segreta condivisa in qualsiasi editor di testo (ad esempio Blocco note), copiare il suo contenuto negli appunti (Ctrl-A,Ctrl-C) e incollarlo (Ctrl-V) nelle posizioni appropriate dei file di configurazione del client e del server.Esempi di file di configurazione

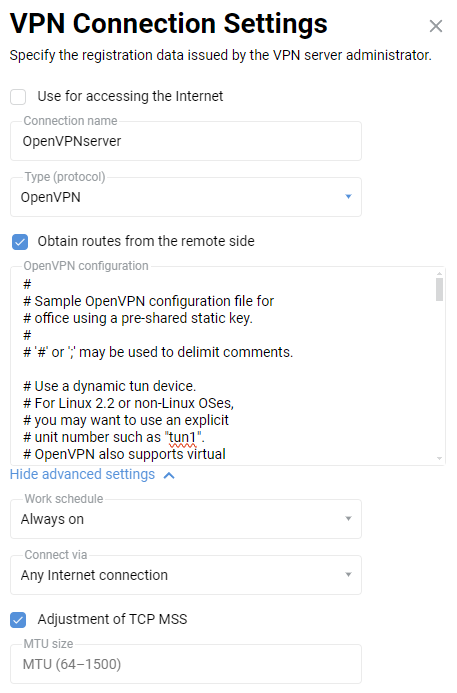

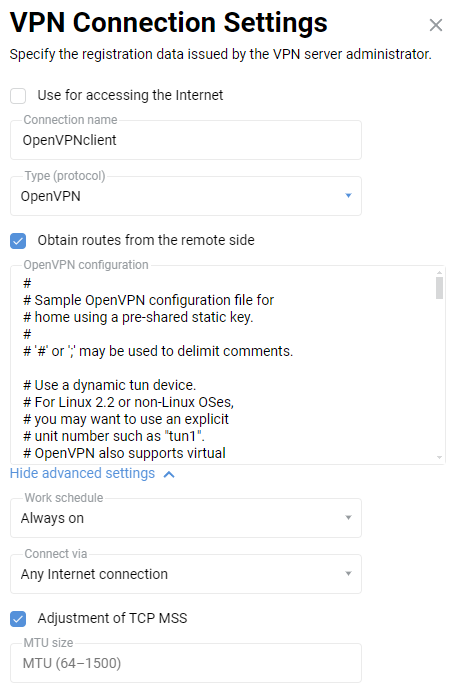

static-server.ovpnper Keenetic#1 e file di configurazionestatic-client.ovpnper Keenetic#2 con chiave segreta condivisa sono allegati alla fine di questo articolo. In questi file sono presenti altre impostazioni di OpenVPN commentate (che iniziano con ';') che possono essere utilizzate in seguito, se necessario. È possibile utilizzare questi file di configurazione per la verifica sostituendo il nome di dominioKEENETIC-1.mykeenetic.ruinstatic-client.ovpncon il nome di dominio del proprio Keenetic#1 o il suo indirizzo IP pubblico e una chiave segreta condivisa con quella generata in entrambi i file.Andare alla pagina 'Altre connessioni' nell'interfaccia web del Keenetic#1 e fare clic su 'Crea connessione' nella sezione 'Connessioni VPN'. Nella finestra 'Impostazioni di connessione VPN (VPN Connection Settings)', selezionare 'OpenVPN' nel campo 'Tipo (protocollo) (Type (protocol))'.

Quindi, inserire il nome della connessione nel campo 'Nome connessione (Connction name)' e inserire il contenuto del file di configurazione

static-server.ovpnnel campo 'Configurazione OpenVPN (OpenVPN configuration)'. Salvare le impostazioni.

Importante

A partire da KeeneticOS

3.4.1il server funziona solo quando si specifica 'Connetti tramite' — 'Qualsiasi connessione Internet (Connect via - Any Internet connection)'.Allo stesso modo, aggiungere una connessione OpenVPN all'interfaccia web di Keenetic#2, ma con una configurazione

static-client.ovpn:

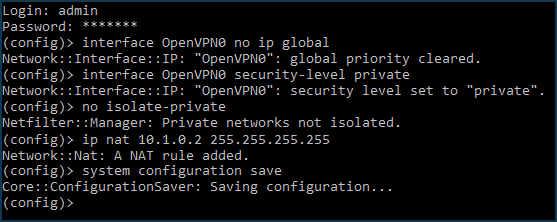

Inoltre, sul lato Keenetic#1 (server), i seguenti comandi dovranno essere eseguiti tramite l'interfaccia a riga di comando (CLI) del router:

interface OpenVPN0 no ip global interface OpenVPN0 security-level private

Per consentire il traffico tra le interfacce

HomeeOpenVPN0, che hanno un livello di sicurezza privato, eseguire il comando:no isolate-private

Se si prevede di utilizzare questo server anche per connettere il client a Internet, eseguire il comando:

ip nat 10.1.0.2 255.255.255.255

e salvare le impostazioni con il comando:

system configuration save

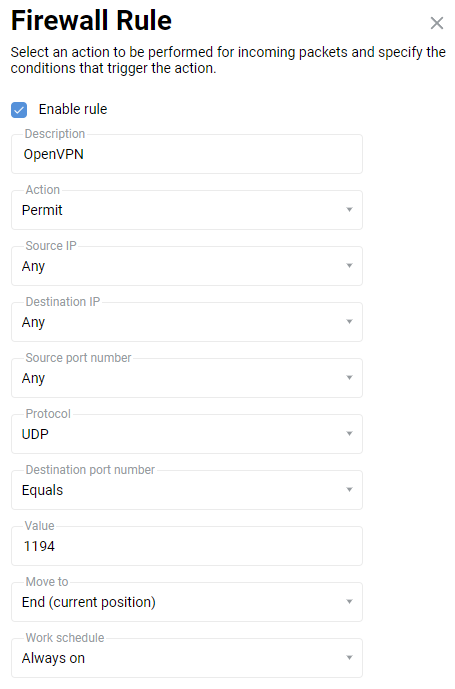

Infine, è necessario aprire una porta per la connessione OpenVPN. La porta predefinita è

UDP/1194. Per fare ciò, creare una regola per l'interfaccia 'ISP' o per l'interfaccia utilizzata per accedere a Internet nella pagina 'Firewall' (oltre all'ISP, possono essere interfacce PPPoE, L2TP o PPTP).

Nella finestra 'Regola del firewall (Firewall rule)', selezionare 'Consenti (Allow)' nel campo 'Azione (Action)', 'UDP' nel campo 'Protocollo (Protocol)' e in 'Uguale a (Equals)

1194' nel campo 'Numero di porta di destinazione (Destination port number)'.Dopo aver creato la connessione, impostare lo switch su Abilitato.

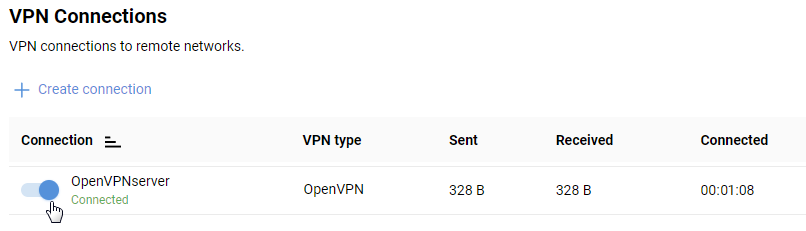

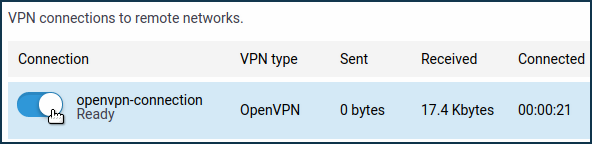

Questo completa la configurazione del tunnel OpenVPN. Nella pagina 'Altre connessioni' verranno visualizzati lo stato della connessione e le statistiche.

Per verificare, provare a eseguire il ping di entrambe le estremità del tunnel:

ping 10.1.0.1 ping 10.1.0.2

e quindi le sottoreti remote:

ping 192.168.1.1 ping 192.168.2.1

Nota

La configurazione dell'interfaccia OpenVPN non viene salvata nel file startup-config. A scopo di backup, si consiglia di eseguire il backup delle impostazioni OpenVPN in un file separato.

Se la connessione client OpenVPN deve essere utilizzata per accedere a Internet, assegnare a questa connessione la priorità più alta. Le informazioni sulle priorità sono disponibili nell'articolo "Priorità di connessione".

In alcuni casi, nella configurazione di OpenVPN è necessario specificare login e password per l'autenticazione durante la connessione a un tunnel VPN. Per fare ciò, è necessario aggiungere al file di configurazione una speciale sezione

auth-user-pass, specificando i valori di login e password. Ad esempio:<auth-user-pass> vpnclient # login r3d23xs87 # password </auth-user-pass>

Un esempio di creazione di chiavi e certificati in Windows per la connessione a un server OpenVPN è mostrato nell'articolo 'Configurazione di OpenVPN tramite autenticazione TLS a due vie'.

Errori e soluzioni comuni:

auth-user-pass senza dati di credenziali in linea non è supportatoIl file di configurazione contiene una riga per l'inserimento online di login/password, che Keenetic non supporta. Errore nel file di registro Keenetic:

OpenVPN0 auth-user-pass without inline credentials data is not supported OpenVPN0 Exiting due to fatal error

Eliminare o commentare tutte le righe di questo tipo:

auth-user-passErrore dell'opzione

Block-outside-dnsL'opzione

block-outside-dnsè configurata sul server OpenVPN, che viene gestita correttamente solo in Windows. Errore nel file di registro Keenetic:OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line X): block-outside-dns (2.4.4) OpenVPN0 Exiting due to fatal error

Aggiungere una riga al file di configurazione del client OpenVPN:

pull-filter ignore \"block-outside-dns\"Errore durante la connessione ai server PrivateTunnel

Quando si tenta di connettersi viene visualizzato un errore:

OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line 3): client-ip (2.4.4)

Aggiungere una riga al file di configurazione del client OpenVPN:

ignore-unknown-option client-ip block-ipv6Si verifica un errore quando si utilizza l'opzione askpass

/storage/key.txt:Error: private key password verification failed

Questa è una limitazione dell'attuale implementazione di OpenVPN in Keenetic. È possibile utilizzare solo una chiave senza password o con una password fissa: '

password'.Dopo l'aggiornamento del router a KeeneticOS

3.9.1, il tunnel VPN verso i server OpenVPN di alcuni fornitori VPN potrebbe non essere più stabilito. Nel registro di sistema è possibile visualizzare i seguenti messaggi:W [Dec 15 16:52:58] OpenVPN6: DEPRECATED OPTION: --cipher set to 'AES-128-CBC' but missing in --data-ciphers (AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305). OpenVPN ignores --cipher for cipher negotiations. Error: private key password verification failed

Il problema è il formato di crittografia obsoleto BF-CBC, che non è supportato a partire dalla versione client OpenVPN

2.5.0( KeeneticOS3.9utilizza la versione client OpenVPN2.6.0).Nota

Il cifrario

BF-CBCnon è più supportato nella configurazione predefinita. La versione OpenVPN2.5.0supporta i cifrariAES-256-GCMeAES-128-GCMper impostazione predefinita. È possibile modificare questo comportamento utilizzando l'opzionedata-ciphers, ad esempio, specificando nelle impostazionidata-ciphers AES-256-GCM:AES-128-GCM:BF-CBC. Per supportare nodi OpenVPN molto vecchi che non supportano la negoziazione del cifrario (modalità \"--cipher\"), è possibile specificaredata-ciphers-fallback BF-CBC.Quando si esegue l'aggiornamento a una nuova versione di OpenVPN, l'impostazione \"

cipher BF-CBC\" nei file di configurazione precedenti verrà convertita aggiungendoBF-CBCal setdata-ciphers. Inoltre, la modalitàdata-ciphers-fallbackviene attivata.Per installare correttamente il tunnel, sarà necessario modificare la direttiva:

cipher AES-128-CBCindata-ciphers AES-128-CBCodata-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305Se non funziona, modificare la direttiva:

cipher AES-128-CBCindata-ciphers-fallback AES-128-CBCPer la massima compatibilità di negoziazione del cifrario con il server remoto, specificare le seguenti direttive:

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-128-CBCo

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-256-CBCImportante

La crittografia dipende dal server OpenVPN remoto. Prima di modificare la direttiva

cipher, controllare il registro di sistema.Se nel registro viene registrato il seguente errore relativo alla dimensione della chiave:

[E] Dec 16 19:01:38 OpenVPN0: Unrecognized option or missing or extra parameter(s) in configuration: (line 22): keysize (2.6_git) [E] Dec 16 19:01:38 OpenVPN0: Exiting due to fatal error [E] Dec 16 19:01:38 ndm: Service: "OpenVPN0": unexpectedly stopped.Error: private key password verification failed

Quindi, nella configurazione del tunnel, è necessario rimuovere la direttiva dell'opzione

keysize 256, che è obsoleta per il client aggiornato OpenVPN2.6.0, e controllare di nuovo la connessione del tunnel.È possibile trovare informazioni dettagliate per l'opzione \"

keysize\" a questo link.

Si consiglia di leggere le seguenti informazioni:

Connessione OpenVPN a un provider VPN pubblico

OpenVPN è uno dei protocolli più popolari per le connessioni VPN. Può essere utilizzato per creare una rete privata virtuale o per interconnettere reti locali. OpenVPN è open source e distribuito gratuitamente con licenza GNU GPL. Fornisce velocità di connessione più elevate rispetto ad altri protocolli VPN. Inoltre, OpenVPN può essere definito uno dei protocolli più sicuri. Tutti i dati trasmessi sono protetti in modo sicuro dalla libreria di crittografia OpenSSL e dai protocolli SSLv3/TLSv1, il che garantisce un'elevata sicurezza e anonimato.

Il supporto client e server OpenVPN è integrato nei router Keenetic. Per configurare una connessione OpenVPN, è necessario installare il componente di sistema 'Client e server OpenVPN'. Un router Keenetic può essere utilizzato sia come client che come server OpenVPN con questo componente. Una descrizione dettagliata della modalità server è disponibile nell'articolo 'Server OpenVPN'. È possibile installare il componente di sistema nella pagina 'Impostazioni di sistema' nella sezione 'Aggiornamenti e opzioni dei componenti' facendo clic su 'Opzioni dei componenti'.

Importante

I router Keenetic utilizzano requisiti di configurazione OpenVPN rigorosi. Di seguito sono riportati alcuni requisiti di base:

La configurazione deve essere in un unico file.

Certificati, chiavi, ecc. devono essere inclusi in questo file.

I file di configurazione con estensione .ovpn sono solitamente compatibili.

Se l'ISP offre file per router o sistemi diversi, nella maggior parte dei casi è possibile utilizzare un file per OpenWRT.

Nella configurazione, è necessario utilizzare solo le opzioni elencate nel documento: https://community.openvpn.net/openvpn/wiki/Openvpn24ManPage

Nella configurazione non devono essere presenti direttive o comandi sconosciuti che non possono essere elaborati.

Alcune delle opzioni sopra descritte potrebbero non essere supportate. Ad esempio, la nostra implementazione di OpenVPN non supporta le opzioni relative a IPv6.

L'ordine delle opzioni, dei certificati abilitati e delle chiavi non ha importanza.

Il file di configurazione OpenVPN non viene salvato nel file di configurazione

startup-config. Per ottenere un backup delle impostazioni dell'interfaccia del client OpenVPN, è necessario salvarlo separatamente.

Per i modelli KN-1110, 1210, 1310, 1410, 1510, 1610, 1710, 1810 e 1910 il numero di connessioni client è limitato dalla dimensione della partizione di memoria di servizio allocata di 24 Kbyte per l'archiviazione delle configurazioni VPN. Questo è particolarmente importante per le connessioni OpenVPN perché la dimensione totale delle loro configurazioni non deve superare i 24 Kbyte. Per i modelli Keenetic moderni con indice KN-XXXX la dimensione della memoria, in cui il file di configurazione startup-config e le variabili d'ambiente (comprese le chiavi) sono inseriti in forma compressa, è stata aumentata e varia da 260 Kbyte a 2 Mbyte (a seconda del modello).

I provider VPN possono offrire diverse varianti per le configurazioni OpenVPN. Di seguito ne esamineremo alcune.

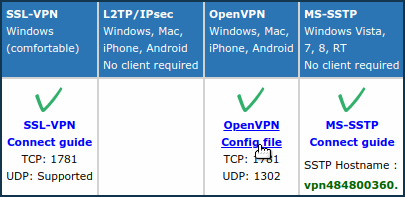

Scaricare il file di configurazione dal sito del server OpenVPN a cui si intende connettersi.

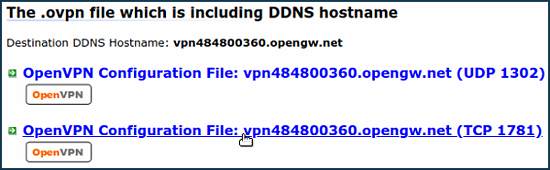

Ad esempio, su www.vpngate.net, selezionare il server e fare clic su 'OpenVPN Config file'.

Quindi, selezionare una delle configurazioni di questo server, ad esempio, con il nome di dominio DDNS e

TCP 1781.

Il file di configurazione con estensione

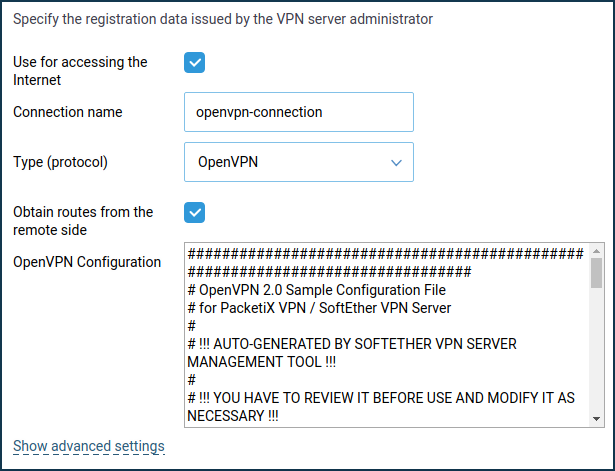

.ovpnverrà scaricato sul computer. Aprirlo in un qualsiasi editor di testo (ad es. Notepad) e copiare tutto il contenuto negli appunti premendo i tastiCtrl-Ae poiCtrl-Csulla tastiera.Dopodiché, vai alla pagina 'Altre connessioni' e fai clic su 'Crea connessione' nella sezione 'Connessioni VPN'. Nella finestra 'Impostazioni connessione VPN', seleziona 'OpenVPN' nel campo 'Tipo (protocollo)'.

Quindi inserire il nome della connessione nel campo ' Nome connessione (Connection name)' e nel campo ' Configurazione OpenVPN (OpenVPN configuration)' incollare la configurazione copiata dagli appunti premendo

Ctrl-V. Salvare le impostazioni.

Per impostare una programmazione o definire l'interfaccia attraverso la quale funzionerà la connessione, fare clic su 'Mostra impostazioni avanzate'.

Una volta impostata la connessione, portare lo switch in posizione 'Attivo'. Lo stato della connessione verrà visualizzato anche in questa pagina.

Suggerimento

Se si desidera utilizzare questa connessione per accedere a Internet, assegnarle la priorità più alta. Le informazioni sulle priorità sono disponibili nell'articolo 'Priorità di connessione'.

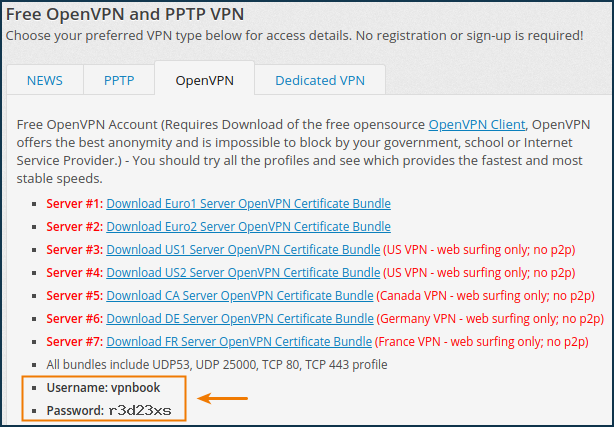

Su alcuni siti con impostazioni OpenVPN, oltre al file di configurazione, vengono specificati un

logine unapassword. Ad esempio, su vpnbook.com.

In questo caso, prima di copiare il contenuto dal file di configurazione negli appunti, è necessario eliminare la riga:

auth-user-pass

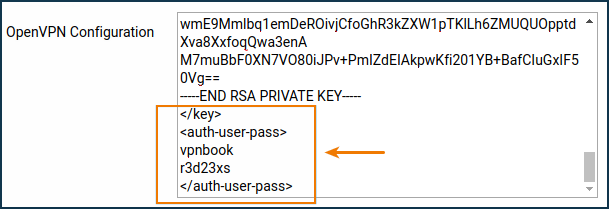

e aggiungere una sezione inserendo i valori

loginepasswordrichiesti. Ad esempio:<auth-user-pass> vpnbook r3d23xs </auth-user-pass>

Altri ISP, come altvpn.com, forniscono certificati e chiavi come file separati. In questo caso, è necessario:

Commentareレle righe con i nomi dei file di certificato e chiave con il simbolo

#:#ca ca.crt #cert xxxxxxxxxxxx.crt #key xxxxxxxxxxxx.crt

Alla fine del file di configurazione, aggiungere le sezioni del certificato e della chiave e inserire il contenuto dei file corrispondenti:

<ca> -----BEGIN CERTIFICATE----- ... <--insert the body of the certificate from the ca.crt file here -----END CERTIFICATE----- </ca> <cert> -----BEGIN CERTIFICATE----- ... <--insert the body of the certificate from the xxxx.crt file here -----END CERTIFICATE----- </cert> <key> -----BEGIN RSA PRIVATE KEY----- ... <--insert the key body from the xxxx.key file here -----END RSA PRIVATE KEY----- </key>

Il provider privateinternetaccess.com ha i file

ca.rsa.2048.crtecrl.rsa.2048.pemnella sua configurazione, il cui contenuto deve essere inserito rispettivamente tra le sezioni<crl-verify> </crl-verify>e<ca> </ca>.Il file di configurazione OpenVPN avrà il seguente aspetto:

client dev tun proto udp remote sweden.privateinternetaccess.com 1198 resolv-retry infinite nobind persist-key persist-tun cipher aes-128-cbc auth sha1 tls-client remote-cert-tls server <auth-user-pass> xxxxxx <--insert your login here xxxxxx <--insert your password here </auth-user-pass> comp-lzo verb 1 reneg-sec 0 disable-occ <crl-verify> -----BEGIN X509 CRL----- ... <--insert the key body from the crl.rsa.2048.pem file here -----END X509 CRL----- </crl-verify> <ca> -----BEGIN CERTIFICATE----- ... <--insert the body of the certificate from the file ca.rsa.2048.crt here -----END CERTIFICATE----- </ca>

Errori e soluzioni comuni:

auth-user-pass senza dati di credenziali in linea non è supportatoIl file di configurazione contiene una riga per l'inserimento online di login/password, che Keenetic non supporta. Errore nel file di registro Keenetic:

OpenVPN0 auth-user-pass without inline credentials data is not supported OpenVPN0 Exiting due to fatal error

Eliminare o commentare tutte le righe di questo tipo:

auth-user-passErrore dell'opzione

Block-outside-dnsL'opzione

block-outside-dnsè configurata sul server OpenVPN, che viene gestita correttamente solo in Windows. Errore nel file di registro Keenetic:OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line X): block-outside-dns (2.4.4) OpenVPN0 Exiting due to fatal error

Aggiungere una riga al file di configurazione del client OpenVPN:

pull-filter ignore \"block-outside-dns\"Errore durante la connessione ai server PrivateTunnel

Quando si tenta di connettersi viene visualizzato un errore:

OpenVPN0 Unrecognized option or missing or extra parameter(s) in configuration: (line 3): client-ip (2.4.4)

Aggiungere una riga al file di configurazione del client OpenVPN:

ignore-unknown-option client-ip block-ipv6Si verifica un errore quando si utilizza l'opzione askpass

/storage/key.txt:Error: private key password verification failed

Questa è una limitazione dell'attuale implementazione di OpenVPN in Keenetic. È possibile utilizzare solo una chiave senza password o con una password fissa: '

password'.Dopo l'aggiornamento del router a KeeneticOS

3.9.1, il tunnel VPN verso i server OpenVPN di alcuni fornitori VPN potrebbe non essere più stabilito. Nel registro di sistema è possibile visualizzare i seguenti messaggi:W [Dec 15 16:52:58] OpenVPN6: DEPRECATED OPTION: --cipher set to 'AES-128-CBC' but missing in --data-ciphers (AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305). OpenVPN ignores --cipher for cipher negotiations. Error: private key password verification failed

Il problema è il formato di crittografia obsoleto BF-CBC, che non è supportato a partire dalla versione client OpenVPN

2.5.0( KeeneticOS3.9utilizza la versione client OpenVPN2.6.0).Nota

Il cifrario

BF-CBCnon è più supportato nella configurazione predefinita. La versione OpenVPN2.5.0supporta i cifrariAES-256-GCMeAES-128-GCMper impostazione predefinita. È possibile modificare questo comportamento utilizzando l'opzionedata-ciphers, ad esempio, specificando nelle impostazionidata-ciphers AES-256-GCM:AES-128-GCM:BF-CBC. Per supportare nodi OpenVPN molto vecchi che non supportano la negoziazione del cifrario (modalità \"--cipher\"), è possibile specificaredata-ciphers-fallback BF-CBC.Quando si esegue l'aggiornamento a una nuova versione di OpenVPN, l'impostazione \"

cipher BF-CBC\" nei file di configurazione precedenti verrà convertita aggiungendoBF-CBCal setdata-ciphers. Inoltre, la modalitàdata-ciphers-fallbackviene attivata.Per installare correttamente il tunnel, sarà necessario modificare la direttiva:

cipher AES-128-CBCindata-ciphers AES-128-CBCodata-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305Se non funziona, modificare la direttiva:

cipher AES-128-CBCindata-ciphers-fallback AES-128-CBCPer la massima compatibilità di negoziazione del cifrario con il server remoto, specificare le seguenti direttive:

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-128-CBCo

data-ciphers AES-256-GCM:AES-128-GCM:CHACHA20-POLY1305data-ciphers-fallback AES-256-CBCImportante

La crittografia dipende dal server OpenVPN remoto. Prima di modificare la direttiva

cipher, controllare il registro di sistema.Se nel registro viene registrato il seguente errore relativo alla dimensione della chiave:

[E] Dec 16 19:01:38 OpenVPN0: Unrecognized option or missing or extra parameter(s) in configuration: (line 22): keysize (2.6_git) [E] Dec 16 19:01:38 OpenVPN0: Exiting due to fatal error [E] Dec 16 19:01:38 ndm: Service: "OpenVPN0": unexpectedly stopped.Error: private key password verification failed

Quindi, nella configurazione del tunnel, è necessario rimuovere la direttiva dell'opzione

keysize 256, che è obsoleta per il client aggiornato OpenVPN2.6.0, e controllare di nuovo la connessione del tunnel.È possibile trovare informazioni dettagliate per l'opzione \"

keysize\" a questo link.

Si consiglia di leggere le seguenti informazioni:

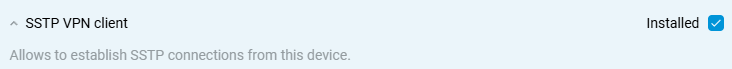

Client SSTP

I tunnel SSTP (Secure Socket Tunnel Protocol) possono essere utilizzati per connettersi da remoto alla rete locale del router Keenetic.

Importante

Il vantaggio principale del tunnel VPN SSTP su un router Keenetic è la sua capacità di funzionare attraverso il cloud, che consente di stabilire una connessione tra un client e un server, anche su indirizzi IP privati.

Il trasferimento dei dati via Internet nel tunnel SSTP viene effettuato con l'ausilio del protocollo HTTPS (i dati vengono trasferiti attraverso i protocolli crittografici SSL o TLS), che fornisce un elevato livello di sicurezza.