KeeneticOS 5.0

Информация о выпусках KeeneticOS для Keenetic Orbiter Pro (KN-2810) на Предварительном канале

Выпуски KeeneticOS в этом канале дают возможность одним из первых испытать последние обновления, улучшения производительности и новые функции с минимальным риском. Как правило, обновления происходят каждые две недели, а существенные изменения — примерно каждые два месяца. Релизы здесь обычно более чем на месяц опережают публикацию для широкой аудитории на Основном канале.

На данный момент поддержка Keenetic Orbiter Pro (KN-2810) осуществляется в рамках периода Стандартных обновлений, он регулярно получает актуальное программное обеспечение, включая улучшения безопасности, новые функции, усовершенствования операционной системы и исправления ошибок.

KeeneticOS 5.0 Beta 1

11/09/2025

Новое

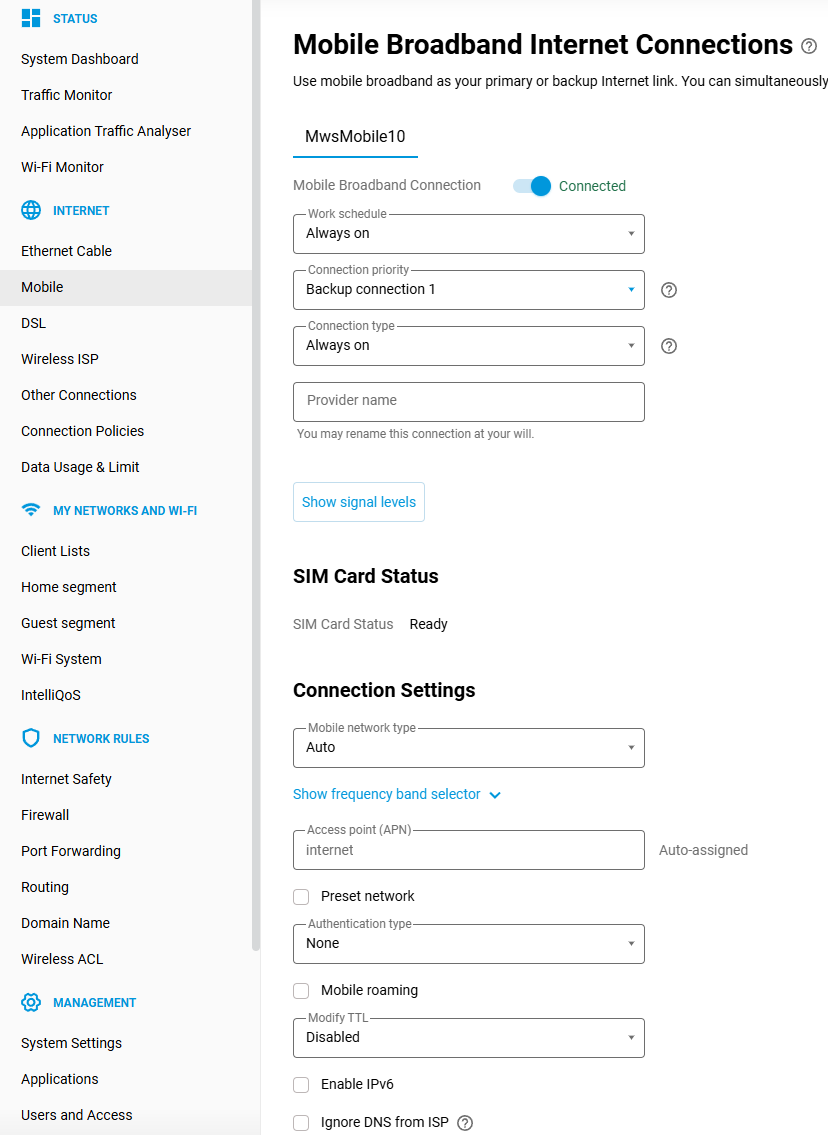

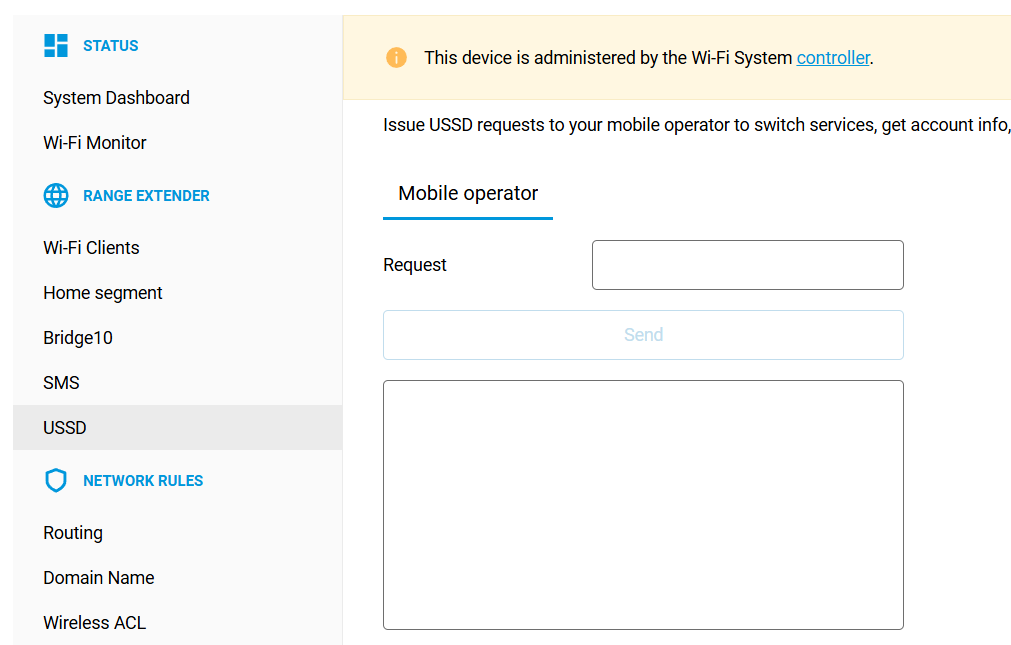

Further improvements to the Mesh Wi-Fi System allow the Extender's built-in 4G/3G modem to be the primary or backup Internet connection. Upon detection of the compatible Extender, the Controller automatically creates a dedicated

MwsMobileinterface and then seamlessly treats such connections, including adoption in Connection Policies. The SMS and USSD modem options are available directly from the Extender's Web Interface, conveniently accessible via a link on the Controller's Wi-Fi System page. [NDM-4027]

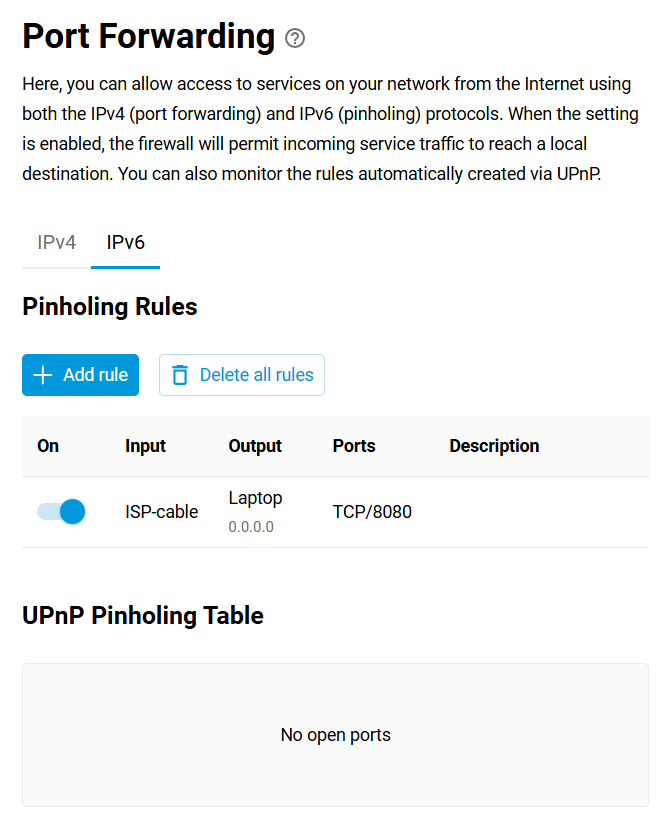

The Port Forwarding page now includes support for IPv6 Pinholing, enabling the opening of TCP/UDP ports for external access to clients with IPv6 addresses on your home network. [NWI-4213]

Implemented Virtual Router Redundancy Protocol (VRRP) versions 2 and 3, configurable via the command line interface (CLI). This feature allows redundant routing across several routers. To use it, install the VRRP support system component. [SYS-1443]

interface {name} vrrp group {group} ip {ip}— set virtual IP address for the group;interface {name} vrrp group {group} priority {priority}— set priority (integer in the range 0 to 255), the device with the numerically highest priority becomes the master in the group;interface {name} vrrp group {group} advertise {advertise}— set advertisement interval in seconds (integer in the range 1 to 255, the default is 1);interface {name} vrrp version {version}— set protocol version, supported values:default— use version 2 for IPv4 and version 3 for IPv6;v2— strict compliance to VRRP version 2:zero VIPs are not allowed;

unicast peers are not allowed;

IPv6 addresses are not allowed;

state MASTER can be configured strictly when priority is 255;

v3— compliance to VRRP version 3 for both IPv4 and IPv6;v3-compat— VRRP version 3 compatible with certain implementations (such as Cisco and Juniper) which interpret RFC5798 5.2.8 as applying only to IPv6, since the RFC2460 specifies pseudo-header only for IPv6, while most open source implementations include the pseudo-header for IPv4. This option enables the IPv4 pseudo-header, but excludes it from the checksum calculation for IPv4;

show interface {name} vrrp— show the VRRP status.

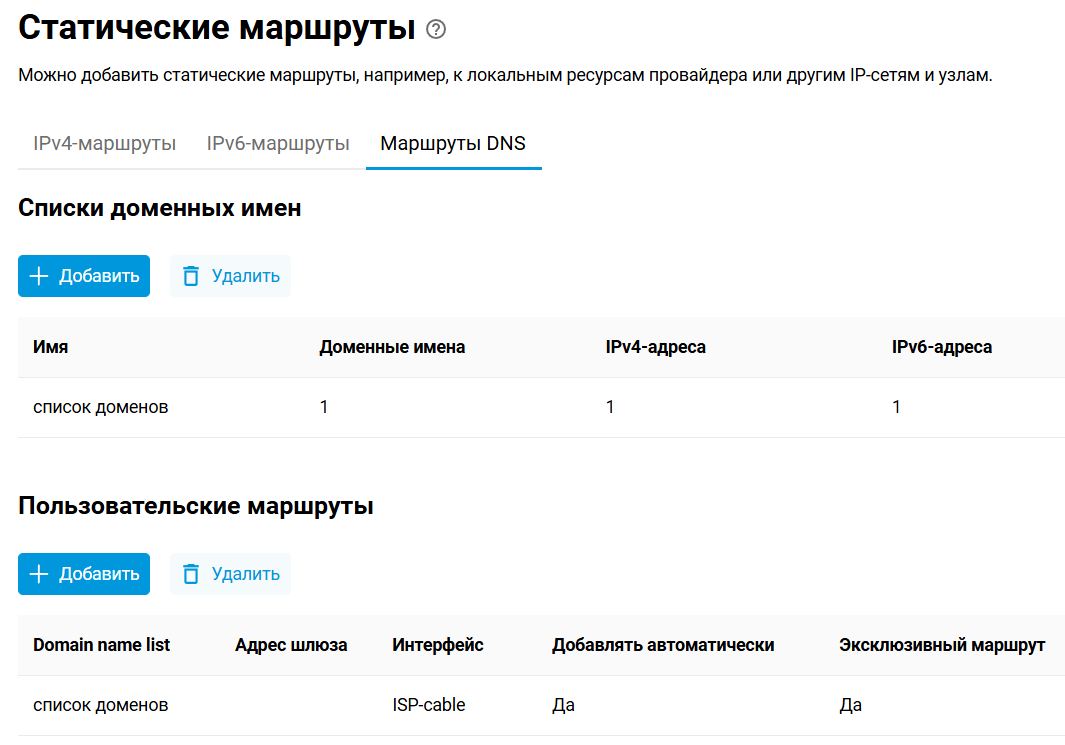

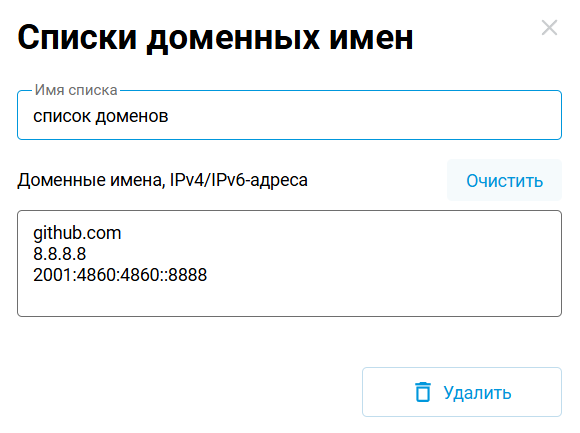

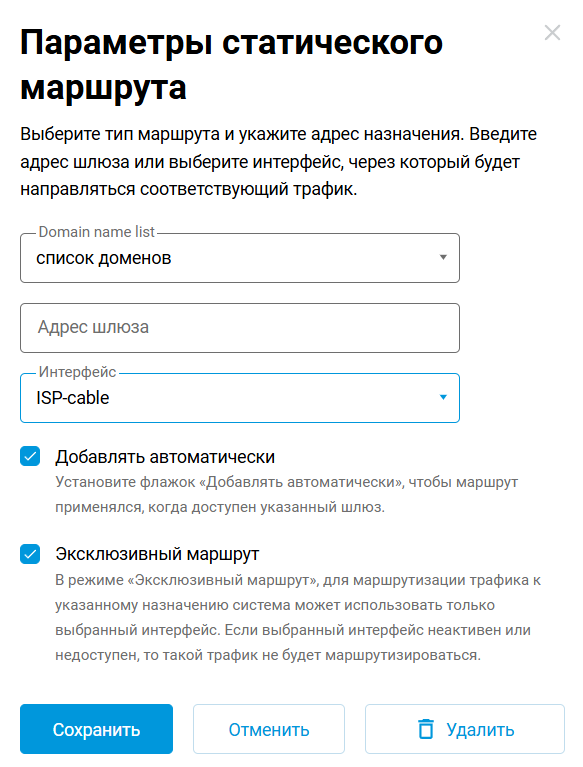

Добавлена новая вкладка Маршруты DNS на странице Статические маршруты, на которой можно создавать собственные правила маршрутизации через указанное соединение или шлюз для определенных пользователем списков доменных имен и IP-адресов. [NWI-4186]

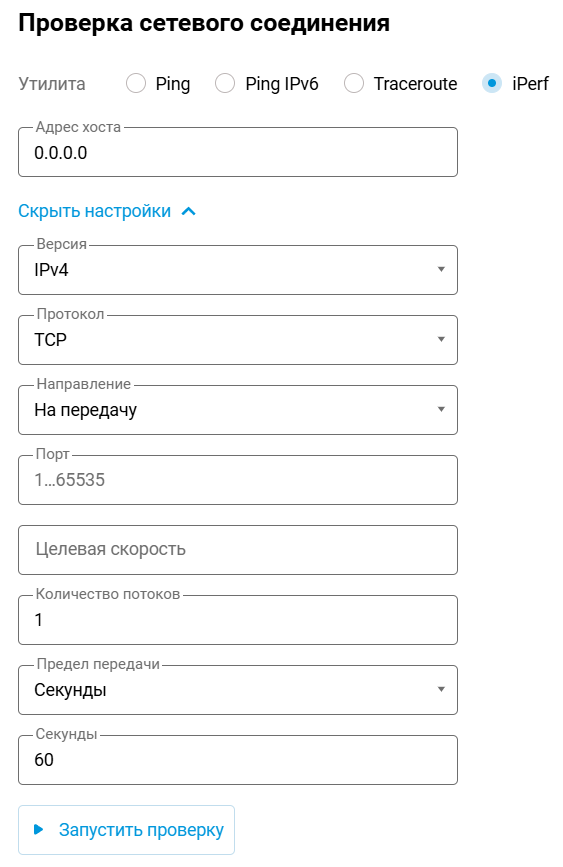

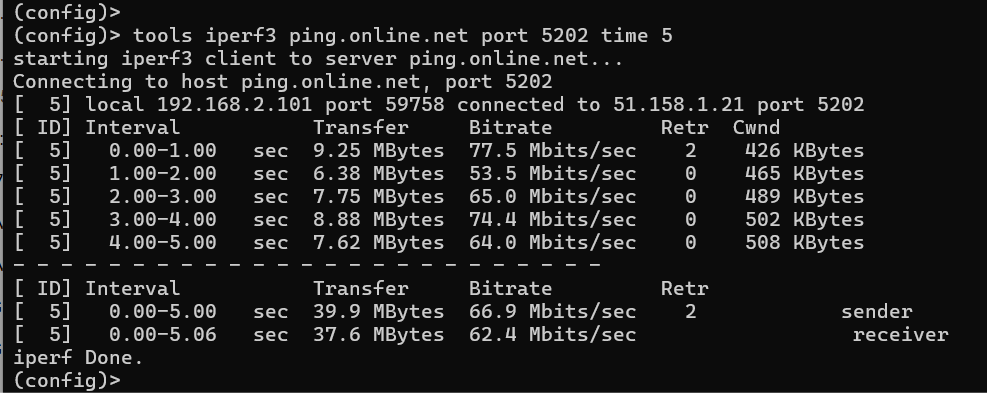

Страница Диагностика теперь включает утилиту iPerf в разделе Проверка сетевого соединения, что позволит тестировать пропускную способность и производительность прямо из веб-интерфейса. Чтобы использовать его, установите системный компонент iPerf3 на вашем устройстве. [NWI-4371]

Реализовано применение заголовка

Originдля KeenDNS-прокси веб-приложений. [NDM-3988]ip http proxy {name} force-origin {origin}— принудительно добавить указанный{origin}заголовок к{name}прокси-серверу HTTP(s).

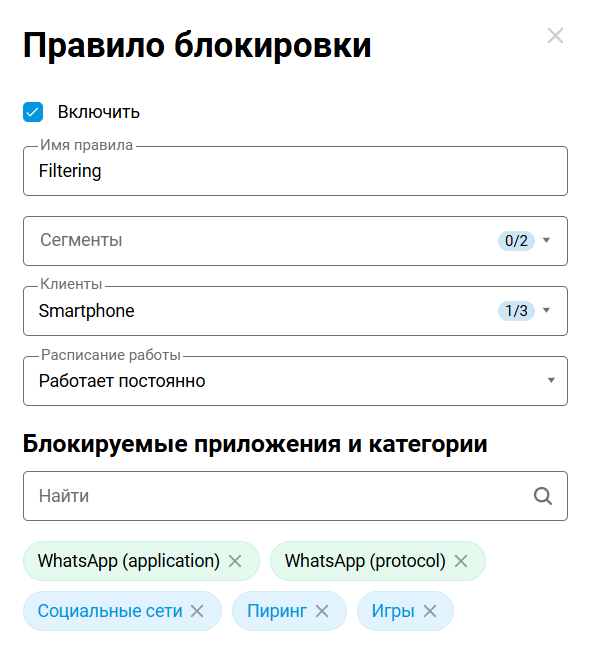

На странице Интернет-фильтры добавлена новая вкладка Фильтр приложений с элементами управления для блокировки трафика определенных приложений и категорий для отдельных клиентов или целых сегментов сети. Чтобы использовать эту функцию, необходимо установить системный компонент Служба классификации трафика и включить опцию Распознавание приложений на странице IntelliQoS. [NWI-4232]

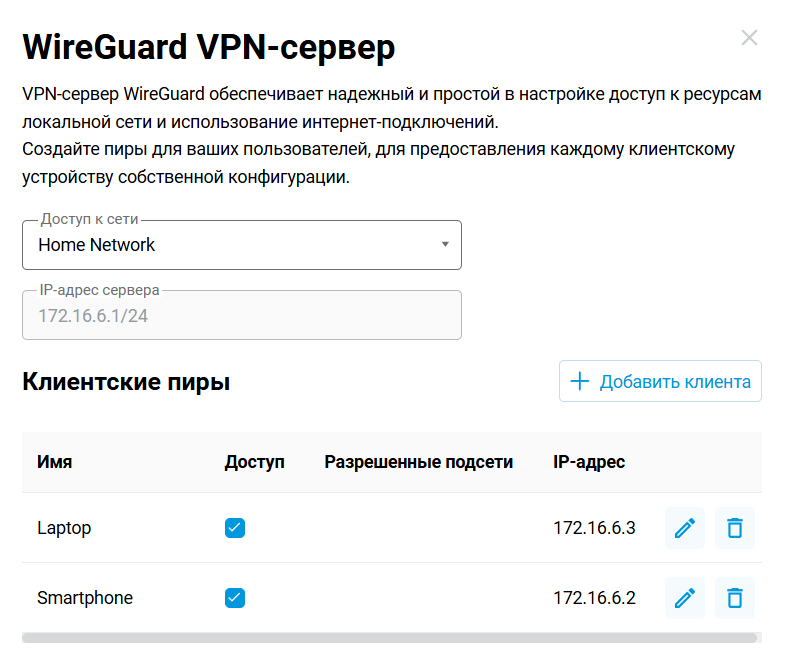

Новое приложение WireGuard VPN-сервер упрощает настройку различных сценариев удаленного подключения. Оно обеспечивает быструю установку на клиентские устройства, обеспечивая безопасный доступ к любой части вашей сети. [NWI-4206]

Реализована поддержка UPnP IGDv2 PCP для протокола IPv6. [NDM-3859]

Добавлена новая роль пользователя Manager с ограниченными правами администрирования для сценариев развертывания сетей интернет-провайдеров. [NDM-3945 ]

Системный компонент iperf3 теперь поддерживает режим сервера, позволяя тестировать пропускную способность между узлами домашней сети. Однако скорость тестирования может быть ограничена производительностью отдельных моделей устройств. [NDM-3786]

iperf3 interface {interface}— привязать к определенному интерфейсу (по умолчанию: привязка ко всем интерфейсам в соответствии с уровнем безопасности);iperf3 port {port}— задать порт (по умолчанию: 5201);iperf3 security-level (public | protected | private)— установить уровень безопасности (по умолчанию: private);service iperf3— запустить сервер.

Реализован виртуальный сетевой интерфейс

Dummyдля задач маршрутизации, управляемых провайдером, а также для моделирования, тестирования и других целей. [NDM-3958]interface Dummy0— создатьDummy0интерфейс.

Новая служба Duny теперь доступна для системного компонента Клиент динамической службы DNS (DDNS). [NDM-3959]

Реализован новый вариант маршрутизации, основанный на объектных группах FQDN, позволяющий более точно и гибко управлять трафиком, направленным на определенные доменные имена. [NDM-3946]

dns-proxy route object-group {group} [{interface} | {gateway} [interface]] [auto] [reject]— установить назначение маршрутизации{interface}или{gateway}для доменных имен, перечисленных в группе объектов{group}.

Реализован новый системный компонент iperf3, позволяющий измерять пропускную способность заданного сетевого подключения через интерфейс командной строки (CLI). Однако скорость тестирования может быть ограничена производительностью определенных моделей интернет-центров. [NDM-3785]

tools iperf3 {host} [ipv4 | ipv6] [tcp | udp] [port {port}] [bitrate {bitrate}] [time {time} | bytes {bytes}] [source-interface {source-interface}]

Пример команды:

tools iperf3 ping.online.net port 5202 time 10

Добавлена возможность поддержки протокола

nc(Juniper®) для VPN-клиента OpenConnect, который можно выбрать с помощью интерфейса командной строки (CLI). [NDM-3908]interface {name} openconnect protocol (anyconnect | fortinet | nc)— включает поддержкуnc(Juniper) для OpenConnect-интерфейса{name}.

Реализовано использование совместимого с DD-WRT ключа обфускации для подключения WireGuard через интерфейс командной строки (CLI). [NDM-3883]

interface {name} wireguard obfs-key {obfs-key}— Установите ключ обфускации{obfs-key}для подключения WireGuard{name}.

Реализована поддержка указания доменного имени (FQDN) в сертификат VPN-сервер IKEv2/IPsec через интерфейс командной строки (CLI). [NDM-3884]

crypto ipsec profile VirtualIPServerIKE2 identity-local fqdn {fqdn}— Установить{fqdn}сертификат для использования на VPN-сервере IKEv2/IPsec.crypto ipsec profile VirtualIPServerIKE2 identity-local fqdn ndns— Установить сертификат KeenDNS по умолчанию на VPN-сервере IKEv2/IPsec.

Мы расширяем нашу программу поддержки интернет-провайдеров, реализовав поддержку модели данных TR‑098 в рамках протокола CPE WAN Management Protocol (CWMP). Эта функция доступна по запросу. Обратитесь в нашу службу поддержки (help@keenetic.ua) для получения дополнительной информации. [NDM-3870]

Реализованы команды CLI для настройки статических правил трансляции адресов IPv6 и портов, улучшающие управление IPv6 NAT с помощью командной строки. Смотрите Справочник команд для получения информации с полным синтаксисом. [NDM-3819]

ipv6 static [protocol] ({interface} {mac} | {mac}) [{port} [through {end-port}] ]— определяет правило трансляции;ipv6 static rule {index} (disable | schedule {schedule})— отключает правило или ограничивает его действие по расписанию.

Улучшения

Улучшена вкладка Настройка DNS на странице Интернет-фильтры для более удобной компоновки элементов на мобильных устройствах. [NWI-4375]

Добавлена поддержка указания IP-подсетей с помощью команды CLI

object-group fqdn exclude. [NDM-4013]Пример команды:

object-group fqdn TEST exclude ::/0

Добавлена информация о Средней скорости на странице Монитор трафика. [NWI-4212]

Добавлены дата и время к именам загружаемых файлов микропрограммы firmware и стартовой конфигурации startup-config. [NDM-3999]

Добавлена возможность исключать sub-domain имена для Object Groups через интерфейс командной строки (CLI). [NDM-4001]

object-group fqdn {name} exclude {address}— исключить{address}субдомена из группы объектов с именем{name}.

Следующие улучшения были применены к Веб-конфигуратору.

Уменьшено время отклика переключателей Wi-Fi на страницах настроек сегмента. [NWI-4363]

Добавлена настройка Доступ к сети для IKEv1/IPsec и IKEv2/IPsec VPN-серверов. [NWI-4328]

Добавлена статистика передачи данных в таблице IPsec-подключения сеть—сеть. [NWI-4318]

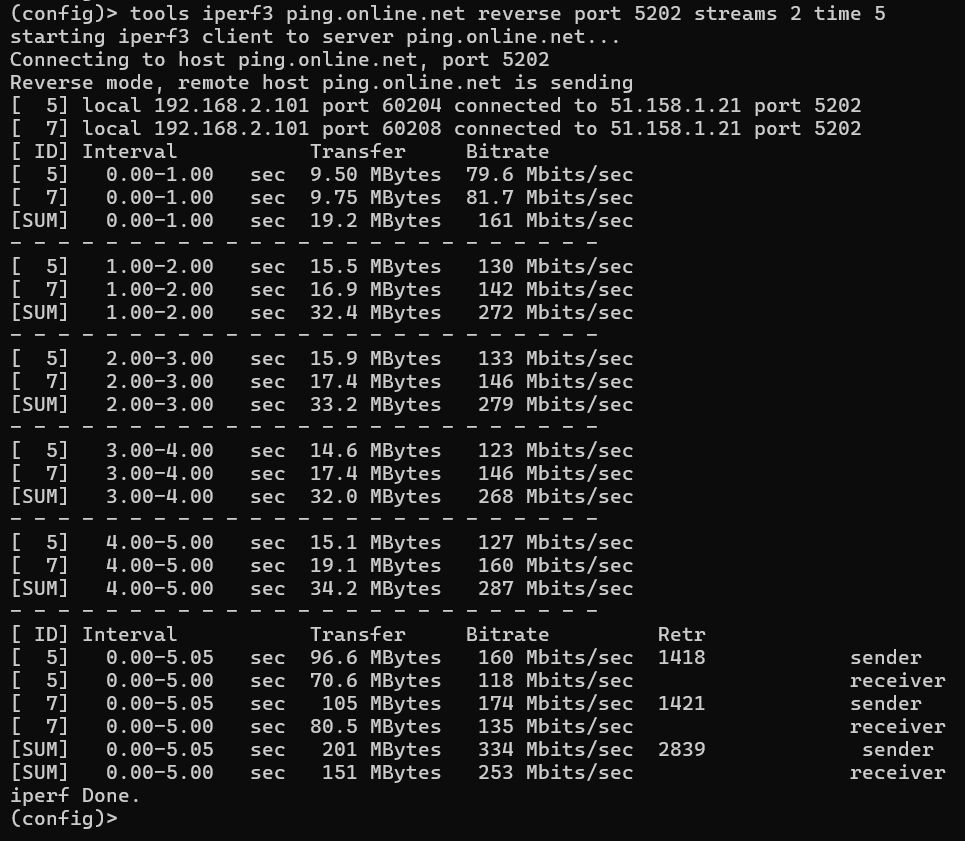

Клиентская часть системного компонента iperf3 была расширена для поддержки аргументов

reverseиstreams, что позволяет выполнять тестирование пропускной способности на загрузку и использовать параллельные сетевые потоки. [NDM-3963]tools iperf3 {host} [ipv4 | ipv6] [tcp | udp] [reverse] [port {port}] [bitrate {bitrate}] [streams {streams}] [time {time} | bytes {bytes}] [source-interface {source-interface}];

Пример команды:

tools iperf3 ping.online.net reverse port 5202 streams 2 time 5.

Улучшена скорость загрузки диалоговых всплывающих окон на странице Список клиентов, на которой отсутствуют или недоступны ссылки на статьи базы знаний. [NWI-4326]

Добавлена опция выбора интерфейса при экспорте пользовательских маршрутов в файл

.bat, позволяющая настраивать экспорт маршрутов для каждого интерфейса. [NWI-4288]Системный компонент IPv6 был удалён, поскольку функциональность IPv6 теперь интегрирована в базовую операционную систему. [NDM-3935]

Реализовано пакетное удаление Пользовательских маршрутов для каждого интерфейса через командную строку (CLI); следующие аргументы назначения

{network} {mask} | {host}теперь являются необязательными. [NDM-3911]no ip route [{network} {mask} | {host} | default] [{gateway} | {interface}] [metric]— удаляет маршруты IPv4.no ipv6 route [{prefix} | default] ({interface} [{gateway}] | {gateway})— удаляет маршруты IPv6.no ip policy {name} route [{network} {mask} | {host}] [{interface} | {gateway}] [ {metric}]— удаляет маршруты IPv4 из политики{name}.no ip policy {name} ipv6 route [{prefix} | default] ({interface} [{gateway}] | {gateway})— удаляет маршруты IPv6 из политики{name}.

Пример команды:

no ip route ISP— удаляет все статические маршруты IPv4 изISP-интерфейса.Следующие улучшения были применены к Веб-конфигуратору.

Разрешено использование

VLAN 0для соединения Ethernet, улучшающее совместимость с некоторыми интернет-провайдерами. [NWI-4315]Добавлена новая опция стиля оформления Автоматическая, которая адаптируется к предпочтениям системы в светлой или темной цветовой гамме для удобства пользовательского интерфейса. [NWI-4242]

Реализована поддержка ключа обфускации в WireGuard Peer для подключения WireGuard через интерфейс командной строки (CLI). [NDM-3917]

interface {name} wireguard peer obfs-key {obfs-key}— установить ключ обфускации{obfs-key}для соединения WireGuard Peer{name}.

Включены объявления mDNS для службы Веб‑конфигуратора (HTTP), благодаря чему она стала обнаруживаемой в Домашней сети. [NDM-3919]

Улучшен импорт/экспорт статических маршрутов за счёт добавления поддержки комментариев или примечаний в пакетных файлах Windows®; строки, оканчивающиеся на

:: remи& rem, теперь корректно распознаются как комментарии и сохраняются при импорте/экспорте. [NDM-3889]Пример маршрутов:

route add 5.5.5.0 mask 255.255.255.0 0.0.0.0 :: rem route-to-5-networkroute add 4.4.4.4 mask 255.255.255.255 0.0.0.0 & rem route-to-4-net

Исправления

Fixed an issue where the

identity-localparameter was reset during the IPsec VPN server reconfiguration. [NDM-4036]

Ядро ОС было исправлено для устранения следующих уязвимостей безопасности CVE:

CVE-2024-36971. [SYS-1436]

CVE-2024-41012. [SYS-1430]

CVE-2024-50302. [SYS-1431]

Исправлена ошибка, из-за которой Сервер SSH в определенных условиях был недоступен из Интернета по протоколу IPv6. [NDM-4010]

Следующие исправления были применены к Веб-конфигуратору.

Исправлена проверка поля URL сервера DNS при выборе типа сервера DNS-over-HTTPS на странице Настройка DNS. [NWI-4350]

Следующие исправления были применены к Веб-конфигуратору.

Исправлен ряд проблем, возникавших при редактировании прав и паролей пользователя во всплывающем окне с учетными данными пользователя. [NWI-4131]

Улучшено отображение списка подключений WireGuard на странице Другие подключения. [NWI-4337]

Исправлено отображение пользовательского логотипа во всплывающем окне Информация о беспроводной сети Wi-Fi на странице Системный монитор. [NDM-3969]

Исправлена проблема, при которой клиент OpenConnect не мог установить соединение из‑за ошибки

system failed [0xcffd0085], вызванной использованием IPv6 DNS. [NDM-3962]

Следующие исправления были применены к Веб-конфигуратору.

Исправлено отображение выпадающего списка на странице Интернет-фильтры. [NWI-4306]

Исправлена ошибка, из-за которой заданные пользователем статические записи DNS (

ip host) теряли приоритет перед динамически полученными записями после перезапуска устройства. [NDM-3947]Исправлена ошибка с разрешением адресов, возникавшая во время динамической реконфигурации в VPN-подключениях OpenConnect, Proxy и ZeroTier, если адрес сервера указан в виде URL-адреса. [NDM-3951]

Исправлено неправильное поведение сервиса DDNS при одновременном использовании адресации IPv4 и IPv6, или использовании исключительно протокола IPv6. [NDM-3952]

Исправлено неправильное сохранение команды

no system log reductionпри запуске конфигурации. [NDM-3953]Устранена ошибка, из-за которой клиенты IKEv1/IPsec VPN и серверы IKEv2/IPsec VPN неправильно получали статические маршруты. [NDM-3954]

Исправлена ошибка смены MAC-адреса в состояние по умолчанию на интерфейсах

WifiStationX. [NDM-3906]

Исправлена пересылка отрицательных DNS-ответов от DNS-прокси, привязанного к 127.0.0.1, благодаря чему локальные клиенты теперь получают эти ответы правильно. [SYS-1382]